- Как удалить блокировщик Windows

- Разблокировка с помощью интернет-сервиса

- Удаление вируса из реестра

- Загрузка с Live CD

- Восстановление загрузочной записи

- Как избавится от вируса-блокировщика MBRLock?

- Небольшое отступление

- Универсальный способ избавления от блокировщика Windows — MBRLock

- Избавляемся от MBRLock:

- Десять способов избавиться от троянов-вымогателей и разблокировать Windows

- Голыми руками

- Простым коням — простые меры

- Военная хитрость

- Старая школа

- Операция под наркозом

- Борьба на раннем этапе

- В крестовый поход с крестовой отвёрткой

Как удалить блокировщик Windows

Разблокировка с помощью интернет-сервиса

Если у вас имеется доступ к другому компьютеру, то вы можете воспользоваться специальным интернет-сервисом от Dr. Web, предназначенным для разблокировки компьютера, зараженного вирусом-вымогателем. Находится данный сервис по адресу https://www.drweb.com/xperf/unlocker/ . Зайдя на сайт, вы сразу же увидите окно, в которое следует ввести номер телефона или электронного кошелька, на который баннер-блокировщик требует перевести деньги. После ввода нажмите кнопку Искать коды.

Если поиск прошел удачно, то внизу в результатах поиска вы увидите название вируса, заблокировавшего ваш компьютер, картинку с его изображением, а немного правее – код для его разблокировки. Запомните или запишите этот код и введите его в соответствующее поле в окне баннера-вымогателя.

Когда окно баннера пропадет, не спешите расслабляться, ведь вирус хоть и неактивен, но все же никуда не делся с вашего компьютера. Для удаления вируса вы можете запустить проверку на вирусы при помощи установленной у вас антивирусной программы или же воспользоваться бесплатной лечащей антивирусной утилитой Dr. Web Curelt. Скачать данную программу можно на официальном сайте Dr. Web, находится она в разделе Скачать>Лечащие утилиты.

Пользоваться утилитой Dr. Web Curelt крайне просто – достаточно лишь запустить программу и нажать на кнопку Начать проверку. После этого Dr. Web Curelt автоматически произведет проверку разделов вашего компьютера на наличие вредоносного кода и удалит вирусные программы, блокировавшие работу операционной системы.

Удаление вируса из реестра

В том случае если на сайте не нашлось кода для разблокировки вируса или у вас нет возможности воспользоваться услугами онлайн-сервиса Dr. Web, можно попытаться вручную подкорректировать параметры системного реестра, в которых прописался вирус-блокировщик. Перезагрузите компьютер и во время начала загрузки нажмите клавишу F8 (выбор способа загрузки). Далее должен появиться список, в котором вам нужно выбрать Безопасный режим с поддержкой командной строки.

После загрузки Windows в безопасном режиме в командной строке пишете regedit и нажимаете Enter. В появившемся окне системного реестра вам нужно будет перейти по ветке HKEY_LOCAL_MACHINE>Software>Microsoft>Windows NT>Current Version>Winlogon. Нажимаете на пункт Winlogon и в правой части окна реестра ищете пункты Shell и Userinit, так как именно в них зачастую прописывается вирус-блокировщик. Ниже на картинке показано, как должны правильно выглядеть данные параметры реестра.

Если в параметрах вашего реестра указан другой путь, вам нужно его скопировать в буфер обмена, а затем вернуться в командную строку и прописать команду del, а после пробела вставить полный путь к вирусному файлу и нажать Enter. Также данную процедуру нужно повторить и для другого параметра реестра. После удаления файлов вируса необходимо исправить параметры реестра Shell и Userinit, а затем провести генеральную «уборку» компьютера при помощи антивируса.

Загрузка с Live CD

Иногда также помогает «вылечить» компьютер проверка на вирусы из под чистой системы. Для этого пригодится флешка или диск с записанным образом Live CD. Live CD представляет собой образ операционной системы, который может работать без установки на компьютер. Скачать образ Live CD можно на официальном сайте Dr. Web в разделе Скачать>Dr.Web Live CD.

В этом же разделе можно прочитать инструкцию, которая наглядно объясняет, как пользоваться Dr.Web Live CD. Чтобы попасть на страницу инструкции, перейдите к пункту Как это работает.

Восстановление загрузочной записи

Иногда встречаются вирусы-блокировщики, которые не видны ни в автозапуске ни в системном реестре, также их трудно обнаружить с помощью антивирусного сканера. Такие вирусы прописывают свой вредоносный код прямо в исходный код главной загрузочной записи MBR. В этом случае восстановить работоспособность системы вам поможет установочный диск Windows. Загружаетесь с установочного диска, нажимаете кнопку R (для вызова консоли восстановления) и пишете следующие команды Bootrec.exe /FixMbr и Bootrec.exe /FixBoot (команды нужно вводить по отдельности, подтверждая каждую нажатием Enter).

После выполнения восстановления главной загрузочной записи компьютер автоматически будет перезагружен (не забудьте перед загрузкой вынуть установочный диск). Если операционная система загрузится успешно, следует выполнить чистку компьютера при помощи антивируса или вирусного сканера.

Источник

Как избавится от вируса-блокировщика MBRLock?

Вирусописатели раз от раза становятся все изобретательнее и изобретательнее. На смену уже всем «знакомого» вируса-блокировщика Winlock, от которого можно избавится достаточно просто, пришел новый, более продвинутый вирус, который блокирует работу компьютера еще до того момента, когда начнет стартовать сама операционная система. Отсюда следует, что «старые» методы избавления уже не действуют и нужно искать что-то новое.

Ниже представлен способ избавления от блокировщика MBRLock, который почему-то «в народе» назвали — блокировщиком BIOS`а.

Небольшое отступление

Работа вируса MBRLock заключается в том, что он меняет загрузочную область MBR и просто прописывается вместо загрузки операционной системы. Пользователь, который включает свой компьютер, чаще всего видит на черном фоне грубый текст с вымогательным контекстом, требующий отправить некоторую сумму либо на мобильный телефон, либо на рублевый счет WebMoney. После оплаты у пользователя якобы на чеке будет код-разблокировки, который после набора просто выполнит стандартную процедуру восстановления MBR-области (если Вы не знаете что такое MBR, то можете ознакомится на Wiki).

Поэтому этот вирус никак не может выступать в качестве вируса-блокировщика BIOS, так как получить доступ к этой подсистеме можно вне зависимости от его наличия на вашем компьютере.

Универсальный способ избавления от блокировщика Windows — MBRLock

В Интернете можно найти очень много способов для решения этой проблемы, но все они относятся к ней словно «забивать гвозди микроскопом». Никто не утверждает, что с помощью LiveCD с «пиратской» Windows или какого-то другого программного обеспечения, нельзя убрать этот блокировщик. Конечно же можно, но это решение не совсем верное, простое и, самое главное, безопасное.

Самый универсальный способ избавится от блокировщика Windows — это восстановить главную загрузочную область MBR с помощью любого установочного диска с подобной операционной системой.

Избавляемся от MBRLock:

- Вставляем загрузочный диск с Windows.

Нужно использовать диск Windows именно той версии, которая у Вас установлена. То есть, если Вы на своем компьютере используете Windows XP, то именно этот диск и нужно использовать. Вместо CD\DVD-диска с таким же успехом можно использовать загрузочный LiveCD с Windows.

Запускаем стандартный режим восстановления Windows.

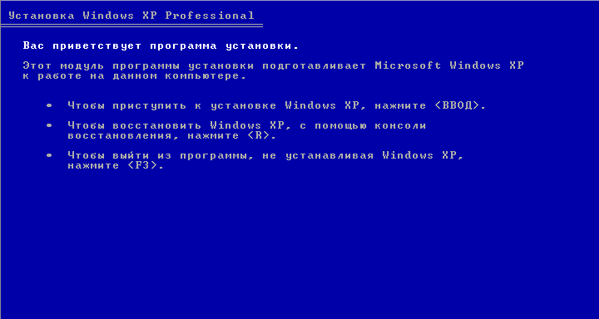

Дожидаемся «первого окна» установки Windows. На примере ниже представлена стандартная установка Windows XP:

В этом окне просто необходимо нажать на клавишу R и дождаться загрузки режима восстановления Windows.

Предварительные вопросы режима восстановления.

При загрузке режима восстановления, установщик Windows «спросит» Вас о том какую ОС будем восстанавливать. Необходимо ввести соответствующую цифру требуемого пункта.

В примере установлена только одна ОС Windows XP. Если у Вас несколько установленных ОС Windows, то количество пунктов может отличаться.

В некоторых случаях установщик Windows может «спросить» пароль администратора.

Восстанавливаем boot-область.

Для операционной системы Windows XP, набираем в консоли восстановления команду:

Для того, чтобы завершить сеанс восстановления, необходимо в консоли набрать exit.

Приведенный способ выше является универсальным способом избавления от вируса-вымогателя MBRLock, который позволяет это сделать с минимальными «вложениями» и полностью стандартными средствами Windows.

Все так как Гейтс прописал.

P.S. Если сравнить 2 вируса: Winlock и MBRLock, то получается, что проще поддается «лечению» именно MBRLock — продолжатель Winlock`ера.

- cayenne #

20 января, 23:19

Если-б было все так просто… Иногда вылетает BSOD на стадии предварительной загрузки файлов. Даже не доходит до “первого окна”.. Все равно приходится грузиться с livecd править вайл boot.ini и сканировать антивирусом..

Да статья интересная, но нужно перечитывать…

Испытывал я данное средство в работе, и фиксом MBR иногда не получается отделаться. Получилось избавиться от этой гадости только методом загрузки с LiveDVD, зачисткой всех временных папок винды, а уже только затем фиксил загрузочную запись.

faceless: Испытывал я данное средство в работе, и фиксом MBR иногда не получается отделаться. Получилось избавиться от этой гадости только методом загрузки с LiveDVD, зачисткой всех временных папок винды, а уже только затем фиксил загрузочную запись.

Ну если вирус все еще активен и сидит где-то, то все возможно.

Mut@Nt: faceless: Испытывал я данное средство в работе, и фиксом MBR иногда не получается отделаться. Получилось избавиться от этой гадости только методом загрузки с LiveDVD, зачисткой всех временных папок винды, а уже только затем фиксил загрузочную запись.

Ну если вирус все еще активен и сидит где-то, то все возможно.

Да вот и я об этом же.

Буквально пару дней назад столкнулся именно с этой проблемой: товарищ позвал привести в чувства компьютер. Сначала, не разобравшись, сходу загрузился с ERD и откатил систему на пару дней назад, что естественно проблему не решило… только после этого понял, что вирус записал себя в загрузчик (раньше подобного не встречал). Проблема решилась всего двумя командами: fixboot и fixmbr в консоли восстановления windows, как и описано в настоящей публикации.

А что с 7-кой? Там-то алгоритм тот же?

все лечится просто.

заходим в биос — выставляем 2014 год.

перезагружаем комп. зпгружается винда.

опять перегружаем. выставляем в биосе 2012. перзагружаем. и все ок

Я через загрузочную флешку его убирал. Вот написать его посложнее – битовые матрицы надо делать. Но сам я такое не делал =)

Источник

Десять способов избавиться от троянов-вымогателей и разблокировать Windows

С помощью троянов семейства Winlock, известных как «блокировщики Windows», у рядовых пользователей вымогают деньги уже более пяти лет. К настоящему времени представители этого класса вредоносных программ серьёзно эволюционировали и стали одной из самых частых проблем. Ниже предлагаются способы самостоятельной борьбы с ними и даются рекомендации по предотвращению заражения.

Появление трояна в системе обычно происходит быстро и незаметно для пользователя. Человек выполняет привычный набор действий, просматривает веб-страницы и не делает чего-то особенного. В какой-то момент просто появляется полноэкранный баннер, который не удаётся убрать обычным способом.

Картинка может быть откровенно порнографической, или наоборот – оформлена максимально строго и грозно. Итог один: в сообщении, расположенном поверх других окон, требуется перечислить указанную сумму на такой-то номер или отправить платное SMS-сообщение. Часто оно дополняется угрозами уголовного преследования или уничтожения всех данных, если пользователь не поторопится с оплатой.

Разумеется, платить вымогателям не стоит. Вместо этого можно выяснить, какому оператору сотовой связи принадлежит указанный номер, и сообщить его службе безопасности. В отдельных случаях вам даже могут сказать код разблокировки по телефону, но очень рассчитывать на это не приходится.

Методики лечения основаны на понимании тех изменений, которые троян вносит в систему. Остаётся выявить их и отменить любым удобным способом.

Голыми руками

Для некоторых троянов действительно существует код разблокировки. В редких случаях они даже честно удаляют себя полностью после ввода верного кода. Узнать его можно на соответствующих разделах сайтов антивирусных компаний – смотрите примеры ниже.

Зайти в специализированные разделы сайтов «Доктор Веб», «Лаборатории Касперского» и других разработчиков антивирусного ПО можно с другого компьютера или телефона.

После разблокировки не радуйтесь преждевременно и не выключайте компьютер. Скачайте любой бесплатный антивирус и выполните полную проверку системы. Для этого воспользуйтесь, например, утилитой Dr.Web CureIt! или Kaspersky Virus Removal Tool.

Простым коням — простые меры

Прежде чем использовать сложные методы и спецсофт, попробуйте обойтись имеющимися средствами. Вызовите диспетчер задач комбинацией клавиш или

Посторонний процесс выдаёт невнятное имя и отсутствие описания. Если сомневаетесь, просто поочерёдно выгружайте все подозрительные до исчезновения баннера.

Если диспетчер задач не вызывается, попробуйте использовать сторонний менеджер процессов через команду «Выполнить», запускаемую нажатием клавиш

Скачать программу можно с другого компьютера или даже с телефона. Она занимает всего пару мегабайт. По ссылке «проверить» происходит поиск информации о процессе в онлайновой базе данных, но обычно и так всё понятно. После закрытия баннера часто требуется перезапустить «Проводник» (процесс explorer.exe). В диспетчере задач нажмите: Файл -> Новая задача (выполнить) -> c:Windowsexplorer.exe.

Когда троян деактивирован на время сеанса, осталось найти его файлы и удалить их. Это можно сделать вручную или воспользоваться бесплатным антивирусом.

Типичное место локализации трояна – каталоги временных файлов пользователя, системы и браузера. Целесообразно всё же выполнять полную проверку, так как копии могут находиться где угодно, а беда не приходит одна. Посмотреть полный список объектов автозапуска поможет бесплатная утилита Autoruns.

Военная хитрость

Справиться с трояном на первом этапе поможет особенность в поведении некоторых стандартных программ. При виде баннера попробуйте запустить «вслепую» Блокнот или WordPad. Нажмите

Останется диалоговое окно «Сохранить изменения в файле?». С этого момента на время сеанса мы избавились от баннера и можем добить трояна до перезагрузки.

Старая школа

Более продвинутые версии троянов имеют средства противодействия попыткам избавиться от них. Они блокируют запуск диспетчера задач, подменяют другие системные компоненты.

В этом случае перезагрузите компьютер и удерживайте клавишу

Чаще всего вы увидите полные пути к файлам трояна в ключах Shell и Userinit в ветке

В «Shell» троян записывается вместо explorer.exe, а в «Userinit» указывается после запятой. Копируем полное имя троянского файла в буфер обмена из первой обнаруженной записи. В командной строке пишем del, делаем пробел и вызываем правой клавишей мыши контекстное меню.

В нём выбираем команду «вставить» и нажимаем

Затем выполняем в реестре поиск по имени файла трояна, внимательно просматриваем все найденные записи и удаляем подозрительные. Очищаем все временные папки и корзину. Даже если всё прошло идеально, не поленитесь затем выполнить полную проверку любым антивирусом.

Если из-за трояна перестали работать сетевые подключения, попробуйте восстановить настройки Windows Sockets API утилитой AVZ.

Операция под наркозом

Со случаями серьёзного заражения бесполезно бороться из-под инфицированной системы. Логичнее загрузиться с заведомо чистой и спокойно вылечить основную. Существуют десятки способов сделать это, но один из самых простых – воспользоваться бесплатной утилитой Kaspersky WindowsUnlocker, входящей в состав Kaspersky Rescue Disk. Как и DrWeb LiveCD, он основан на Gentoo Linux. Файл-образ можно записать на болванку или сделать из него загрузочную флэшку утилитой Kaspersky USB Rescue Disk Maker.

Предусмотрительные пользователи делают это заблаговременно, а остальные обращаются к друзьям или идут в ближайшее интернет-кафе уже во время заражения.

При включении заражённого компьютера удерживайте клавишу для входа в BIOS. Обычно это или

Современные версии BIOS позволяют выбирать загрузочное устройство на лету, без входа в основные настройки. Для этого требуется нажать

Доступен русский язык, а лечение можно выполнить в автоматическом или ручном режиме – смотрите пошаговую инструкцию на сайте разработчика.

Борьба на раннем этапе

Отдельный подкласс составляют трояны, поражающие главную загрузочную запись (MBR). Они появляются до загрузки Windows, и в секциях автозапуска вы их не найдёте.

Первый этап борьбы с ними заключается в восстановлении исходного кода MBR. В случае XP для этого загружаемся с установочного диска Windows, нажатием клавиши

После этих манипуляций система вновь загружается. Можно приступать к поиску копий трояна и средств его доставки любым антивирусом.

В крестовый поход с крестовой отвёрткой

На маломощных компьютерах и особенно ноутбуках борьба с троянами может затянуться, так как загрузка с внешних устройств затруднена, а проверка выполняется очень долго. В таких случаях просто извлеките заражённый винчестер и подключите его для лечения к другому компьютеру. Для этого удобнее воспользоваться боксами с интерфейсом eSATA или USB 3.0/2.0.

Чтобы не разносить заразу, предварительно отключаем на «лечащем» компьютере автозапуск с HDD (да и с других типов носителей не мешало бы). Сделать это удобнее всего бесплатной утилитой AVZ, но саму проверку лучше выполнять чем-то другим. Зайдите в меню «Файл», выберите «Мастер поиска и устранения проблем». Отметьте «Системные проблемы», «Все» и нажмите «Пуск». После этого отметьте пункт «Разрешён автозапуск с HDD» и нажмите «Исправить отмеченные проблемы».

Также перед подключением заражённого винчестера стоит убедиться, что на компьютере запущен резидентный антивирусный мониторинг с адекватными настройками и есть свежие базы.

Если разделы внешнего жёсткого диска не видны, зайдите в «Управление дисками». Для этого в окне «Пуск» -> «Выполнить» напишите diskmgmt.msc и затем нажмите

Для предотвращения повторного заражения следует установить любой антивирус с компонентом мониторинга в режиме реального времени и придерживаться общих правил безопасности:

- старайтесь работать из-под учётной записи с ограниченными правами;

- пользуйтесь альтернативными браузерами – большинство заражений происходит через Internet Explorer;

- отключайте Java-скрипты на неизвестных сайтах;

- отключите автозапуск со сменных носителей;

- устанавливайте программы, дополнения и обновления только с официальных сайтов разработчиков;

- всегда обращайте внимание на то, куда на самом деле ведёт предлагаемая ссылка;

- блокируйте нежелательные всплывающие окна с помощью дополнений для браузера или отдельных программ;

- своевременно устанавливайте обновления браузеров, общих и системных компонентов;

- выделите под систему отдельный дисковый раздел, а пользовательские файлы храните на другом.

Следование последней рекомендации даёт возможность делать небольшие образы системного раздела (программами Symantec Ghost, Acronis True Image, Paragon Backup and Recovery или хотя бы стандартным средством Windows «Архивация и восстановление»). Они помогут гарантированно восстановить работу компьютера за считанные минуты независимо от того, чем он заражён и могут ли антивирусы определить трояна.

В статье приведены лишь основные методы и общие сведения. Если вас заинтересовала тема, посетите сайт проекта GreenFlash. На страницах форума вы найдёте множество интересных решений и советы по созданию мультизагрузочной флэшки на все случаи жизни.

Распространение троянов Winlock не ограничено Россией и ближним зарубежьем. Их модификации существуют практически на всех языках, включая арабский. Помимо Windows, заражать подобными троянами пытаются и Mac OS X. Пользователям Linux не дано испытать радость от победы над коварным врагом. Архитектура данного семейства операционных систем не позволяет написать сколь-нибудь эффективный и универсальный X-lock. Впрочем, «поиграть в доктора» можно и на виртуальной машине с гостевой ОС Windows.

Источник