Методы борьбы с DDoS-атаками

Хотелось бы поговорить с вами на актуальную нынче тему, а именно — про DDoS и методы борьбы с ним. Рядовые администраторы знают, что это такое, а вот для большинства вебмастеров это аббревиатура остается загадкой до того момента пока они на личном опыте не столкнуться с этой неприятностью. Итак, DDoS — это сокращение от Distributed Denial of Service (распределенный отказ в обслуживании), когда тысячи зараженных компьютеров отправляют на сервер множество запросов, с которыми он, в последствии, не может справиться. Целью DDoS атаки является нарушение нормальной работы сервера, а в дальнейшем — «падение» сайта или сервера целиком.

Как же от этого защититься? К сожалению, универсальных мер защиты от DDoS-атак до сих пор не существует. Тут необходим комплексный подход, который будет включать меры аппаратного, программного и даже организационного характера.

Программно-аппаратные системы от сетевого гиганта Cisco являются наиболее эффективными, но за них вам придется порядочно раскошелиться.

Для защиты IIS серверов можно воспользоваться (программным) решением от компании Microsoft, но, зная щедрость этой компании, можно догадаться, что они тоже далеко не бесплатные.

В настоящее время, заказные DDoS-атаки превратились в выгодную и активно развивающуюся нишу сетевой преступности. Поискав в Google, можно найти десятки предложений от «специалистов» по устранению сайта конкурентов.

Какие же основные принципы по защите от DDoS? В первую очередь, не нужно привлекать к себе (своему сайту) лишнее внимание радикально настроенной общественности, публикуя контент, способный задеть расовые, национальные или религиозные чувства каких либо индивидов.

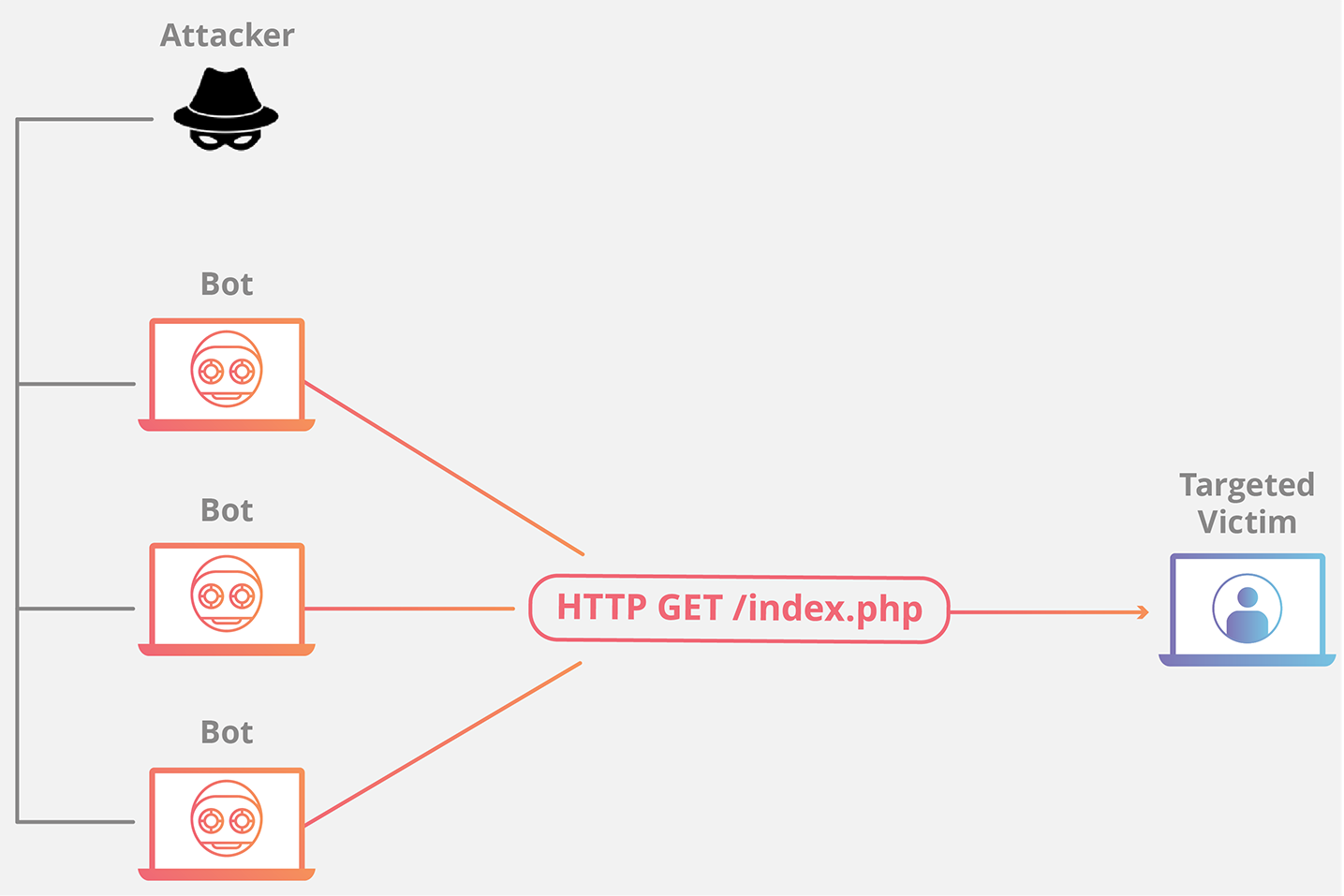

Если же вас «заказали», или вы не послушались предыдущего совета, будьте начеку — аппаратные ресурсы веб-сервера обязательно должны иметь некоторый резерв производительности, а распределенные и дублирующие системы — построены максимально эффективно. Без понимания принципов работы DDoS, эффективную защиту построить просто невозможно. Для осуществления DDoS-атак используется большое количество компьютеров, зараженных вредоносным кодом. Эти компьютеры объединяются в ботнеты (“bot-net” — сети зомби-машин), которые по приказу злоумышленника осуществляют DDoS-атаки, причем владельцы компьютеров зачастую даже не подозревают об этом.

Мы, как хостинг-компания, сталкиваемся с DDoS-атаками на сайты наших клиентов ежедневно и имеем некоторый опыт в борьбе с ними. Как было сказано выше, универсальных мер защиты попросту нет, но атаку все же можно отразить. Предположим, что на некий сайт (пусть это будет domain.ru) идет DDoS атака. По логам видно, что большое количество GET запросов идет на главную страницу. В большинстве таких случаев, ботов можно обмануть воспользовавшись javascript-редиректом. К примеру:

Как результат — с каждым разделом, который атакован GET запросом прямо в корень, размер файла получится всего несколько байт, что гораздо лучше, чем когда бот соприкасается c

50-100кб страницей и при этом подтягивает

5-10 SQL запросов. Легитимные же пользователи, у которых не отключен javascript в браузере, перенаправляются на index.php.

Но есть одно большое НО – поисковые-боты тоже не оборудованы js-интерпретаторами и точно так же, как и атакующие боты, будут утопать в js редиректе. Можно, воспользовавшись такими UNIX утилитами как tcpdump или netstat, написать небольшой скрипт, который будет считать кол-во коннектов с определенного IP адреса, и банить его.

Определить бота можно, например, проверив его host. Небольшой пример элементарного скрипта по блокировке IP, которые создают много коннектов к серверу (данный вариант проверялся на Centos 5.6):

*/1 * * * * netstat -an | grep tcp | awk ‘

Данная команда создает список с кол-вом подключений и самим IP, пример:

10 209.232.223.117

1 209.85.161.191

2 212.113.39.162

1 212.78.78.78

61 213.142.213.19

5 213.151.240.177

1 210.169.67.225

1 216.179.59.97

Сам скрипт, который можно запустить в screen-е или сделать демоном:

#!/bin/bash

connects=150 /dev/null 2>&1

then

// если в имени хоста есть слово google (у гугло-ботов это слово присутствует)

if echo $hostname | grep «google» > /dev/null 2>&1

then

// то добавляем его в белый список и делаем запись в лог

echo «$ip» >> /etc/white.list

echo `date +%H:%M_%d-%m-%Y` $ip «- ADDED TO WHITE LIST AS $hostname SEARCH BOT IP» >> /var/log/ddos_log

else

// если не гугл — блочим

route add $hostname reject

fi

fi

fi

done

Давайте также посмотрим и на настройки параметров Apache, которые помогут избежать некоторых проблем вызванных DDoS атакой.

TimeOut – указывайте как можно меньшее значение для данной директивы (веб сервера, который подвержен DDoS атаке).

KeepAliveTimeout директива – также нужно снизить ее значение или полностью выключить.

Стоит обязательно проверить значения различных тайм-аут директив представленные другими модулями.

Директивы LimitRequestBody, LimitRequestFields, LimitRequestFieldSize, LimitRequestLine, LimitXMLRequestBody должны быть тщательно настроены на ограничение потребления ресурсов вызванных запросами клиентов.

Убедитесь, что вы используете директиву AcceptFilter (на ОС которые поддерживают ее). По умолчанию она включена в конфигурации Apache httpd, но для своей работы может потребовать пересборку с новыми настройками ядра вашей ОС (*nix, *bsd).

Используйте директиву MaxClients, чтобы указать максимальное количество клиентов, которые смогут быть одновременно подключены к серверу — уменьшив значение директивы вы сможете снизить нагрузку на web-сервер.

Защитится от DDoS можно и на программном уровне. В этом вам поможет бесплатный скрипт – DDoS Deflate. С его помощью можно легко избавится от детского флуда и DDoS. Скрипт использует команду «netstat» для обнаружения DDoS и флуда, после чего блокирует IP адреса вредителей с помощью фаервола iptables или apf. Но не стоит расслабляться и считать, что слабый DDoS не сможет нанести ущерб вашему серверу. Возьмем, к примеру, что атакующих зомби-машин всего 10-50, но все они с толстыми каналами, а Вы, как назло, уехали в командировку, или у вас десятки (а то и сотни) серверов, и Вы не успеваете физически “мониторить” их все. В таком случае, даже небольшое количество машин сможет “зафлудить” канал или заставить выйти из строя вебсервер apache, mysql, etc. Другое дело, когда администратор круглосуточно “мониторит” сервер и с легкостью обнаруживает атаки. Но такое бывает крайне редко, поэтому нужно подключить систему сигнализации, а процесс блокировки атакующих зомби-машин — автоматизировать.

Источник

Что такое DDoS-атаки и как от них защищаться бизнесу

Что такое DDoS-атака

DDoS атака — это действия злоумышленников, направленные на нарушение работоспособности инфраструктуры компании и клиентских сервисов. Злоумышленники искусственно создают лавинообразный рост запросов к онлайн-ресурсу, чтобы увеличить на него нагрузку и вывести его из строя.

Для сравнения: «естественный DDoS» может происходить во время сезонных распродаж, когда онлайн-магазины сталкиваются с наплывом покупателей, не справляются с нагрузкой, и в итоге сервис работает с перебоями или становится полностью недоступным.

Таким атакам подвержены все организации, чье взаимодействие с пользователями и потребителями происходит через веб-ресурсы: онлайн-ретейл и маркетплейсы, финансовый сектор, госуслуги, телеком, онлайн-обучение, сервисы доставки, социальные сети, мессенджеры, видеоконферцсвязь.

Кроме сайтов хакеры могут атаковать, например, номер телефона. В этом случае на телефон будет поступать много спам-звонков, чтобы телефонная линия была занята для обычных пользователей. Этот вид атаки характерен для небольших бизнесов, связанных с онлайн-доставкой готовой еды, вызовом такси и так далее.

Как происходят DDoS-атаки

«Принцип работы подобного типа атак кроется в их названии — Distributed Denial of Service или «отказ в обслуживании, — рассказывает руководитель направления «Информационная безопасность» ИТ-компании КРОК Андрей Заикин. — Любое оборудование имеет ограничение по пропускной способности и по количеству обрабатываемых запросов».

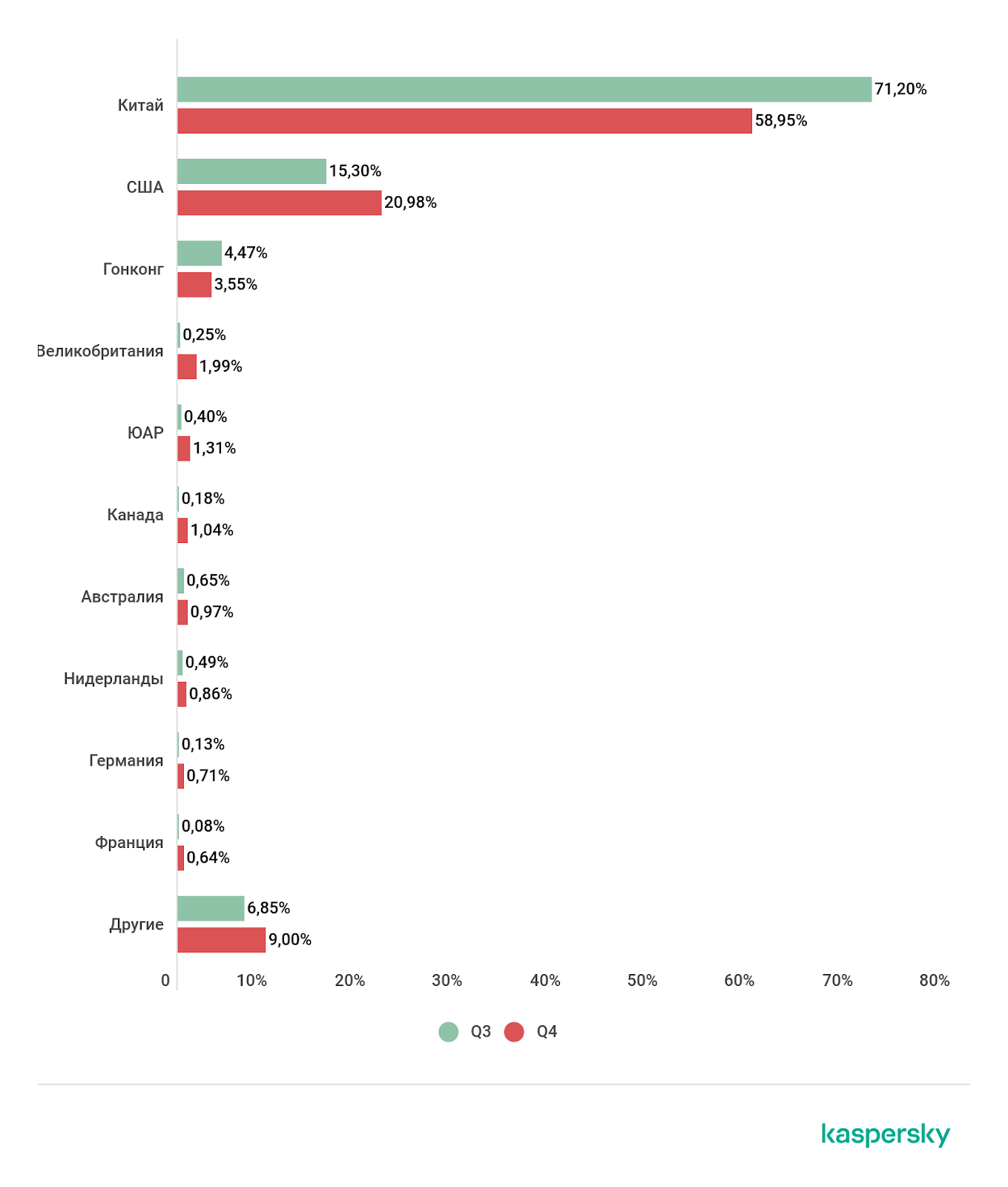

Для атаки используют так называемые «ботнет-сети» — компьютерные сети с запущенными на устройствах ботами, которые управляются хакерами издалека. Киберпреступники активизируют запросы с помощью этих ботов, которые обращаются к сайту выбранной жертвы. Ботнет-сети могут состоять как из зараженных устройств пользователей (например, компьютеров с активированными на них вирусами, которые хакеры используют без ведома пользователя), так и, например, из IoT-устройств: «умных» колонок, пылесосов и так далее. Размер ботнета может составлять от десятков до сотен тысяч устройств.

«Каждый компьютер инициирует соединения, которые ничем не отличаются от действий легитимных клиентов. В совокупности все эти действия могут создать нагрузку, превышающую расчетную», — добавляет начальник управления технической защиты информации СКБ-банка Александра Цыпко.

По словам старшего аналитика информационной безопасности Positive Technologies Вадим Соловьева, услугу DDoS-атаки можно заказать в даркнете . Ее стоимость будет составлять около $50 в сутки.

В чем отличие DoS от DDoS?

В арсенале киберпрестпуников есть еще один вид атаки типа «Отказ в обслуживании» — DoS-атака. Ее главное отличие от DDoS-атаки в том, что для рассылки запросов на сайт используется только одно устройство, а не сеть.

Чем грозит DDoS-атака

Злоумышленники используют DDoS-атаки по нескольким причинам:

- Чтобы остановить работу какого-то сервиса, например, сорвать онлайн-занятия или экзамены.

- Для вымогательства. «Хакеры рассылают организациям по всему миру письма с требованием выкупа в биткоинах (от 5 BTC до 20 BTC или от 17 млн до 70 млн руб. по текущему курсу), и угрожают мощной и продолжительной DDoS-атакой в случае неуплаты», — рассказал менеджер проекта Kaspersky DDoS Protection Алексей Киселев.

- Как инструмент борьбы с конкурентами. Чаще всего их заказывают владельцы нелегальных бизнесов, так как их конкуренты не станут обращаться в полицию, а также мелкие нишевые легальные бизнесы, которые хотят слегка улучшить свою позицию на рынке;

- Для отвлечения внимания, чтобы на фоне атаки внедрить вирусы-шифровальщики и/или украсть корпоративную информацию.

Цель злоумышленников — вывести из строя онлайн-ресурс и сделать его недоступным для конечного пользователя.

Эти действия несут две угрозы для коммерческого сектора:

- потеря прибыли;

- репутационные издержки.

Государственные компании не могут выполнять свои обязанности перед пользователями, например, предоставить госуслуги. «DDoS-атака на банк может привести к упущенной прибыли для самой компании, а также для пользователей. Кроме того, это потеря репутации среди потребителей», — приводит пример Заикин из КРОК.

Как защититься от DDoS-атак

По словам Заикина, основной способ защиты — фильтрация трафика на основе его содержимого, IP-адресов и других параметров. Реализовать его можно двумя путями:

- Установить собственный сервер и программное обеспечение. Такой подход позволяет не зависеть от третьих лиц и полностью контролировать свою инфраструктуру, настраивая все под собственные нужды. «Установленное оборудование позволяет анализировать все сетевые обращения к сервису и отсеивать подозрительные запросы», — объясняет Цыпко.

- Приобрести защиту от DDoS в виде услуги у сторонней компании. Этот путь дает возможность снизить издержки на обслуживание своего оборудования, снимает необходимость в найме профильных специалистов безопасности внутри компании. Внешние услуги по анти-DDoS можно в любой момент как подключить, так и отключить. Этот способ защиты набрал наибольшую популярность за последние 5 лет. Подобные услуги предлагают, например, большинство провайдеров (хостинг, интернет) или профильные организации.

Атаки могут возникать из-за уязвимостей в системных компонентах организации, поэтому необходимо регулярно следить за обновлением системы.

Также компаниям необходимо убедиться, что корпоративные веб-сайты и ИТ-ресурсы в состоянии обрабатывать большое количество трафика.

Недавние примеры DDoS-атак:

- В 2019-2020 году ЦБ выявил мощнейшую с 2018 году DDoS-атаку на финансовую компанию, название которой не раскрывается. Атака велась с интенсивностью 49 Гбит/с, что на 2 Гбит/с больше рекорда 2018 года. Однако хакеры не смогли нарушить устойчивость сервисов.

- В начале 2020 года Сбербанк сообщил о мощнейшей атаке в истории организации. По словам представителя банка, атака была отражена без последствий.

- В начале января 2020 года продолжительной атаке подверглись серверы разработчика игры World of Tanks, из-за чего геймеры могли столкнуться с трудностями при входе в игру и в самом игровом процессе: зависаниями, «вылетами» и тому подобным.

Какой вариант защиты выбрать

- Если необходимо защитить свой веб-сайт, который размещен на площадке хостинг-провайдера, то проще всего запросить у него варианты защиты, которые он может предложить. «Выбирать стоит варианты защиты на основе зарекомендовавших себя решений третьих компаний, потому что реализовать качественную защиту средствами только самого хостинг-провайдера невозможно», — утверждает Алексей Киселев. Можно, конечно, купить лицензию или услугу защиты от DDoS-атак непосредственно у вендора решения. Правда, в этом случае могут потребоваться дополнительные согласования с хостинг-провайдером на этапе подключения к решению.

- Для защиты веб-ресурсов, размещенных на собственной площадке клиента, необходимо выбрать вендора решения (например, Arbor Networks, Radware, Fortinet и так далее), согласовать с ним процедуру подключения, возможно, договориться о пилотировании решения и по результатам опытной эксплуатации решения уже принять решение о покупке постоянной защиты.

- Крупным организациям следует рассматривать решения, которые могут перенаправлять весь интернет-трафик на центры очистки от ложных запросов. Такие центры предлагают защитные решения. Если кратковременная недоступность ресурсов для компании приемлема, то для защиты можно использовать решения, которые перенаправляют трафик в центры очистки только в случае DDoS-атаки.

«Во всех трех случаях не стоит полагаться только на защиту, предлагаемую интернет-провайдерами. Как правило, они сосредоточены на защите от DDoS-атак собственной инфраструктуры. Это не полноценный клиентский сервис, при в первую очередь важно обеспечить доступность ресурсов клиента», — подчеркнул Киселев.

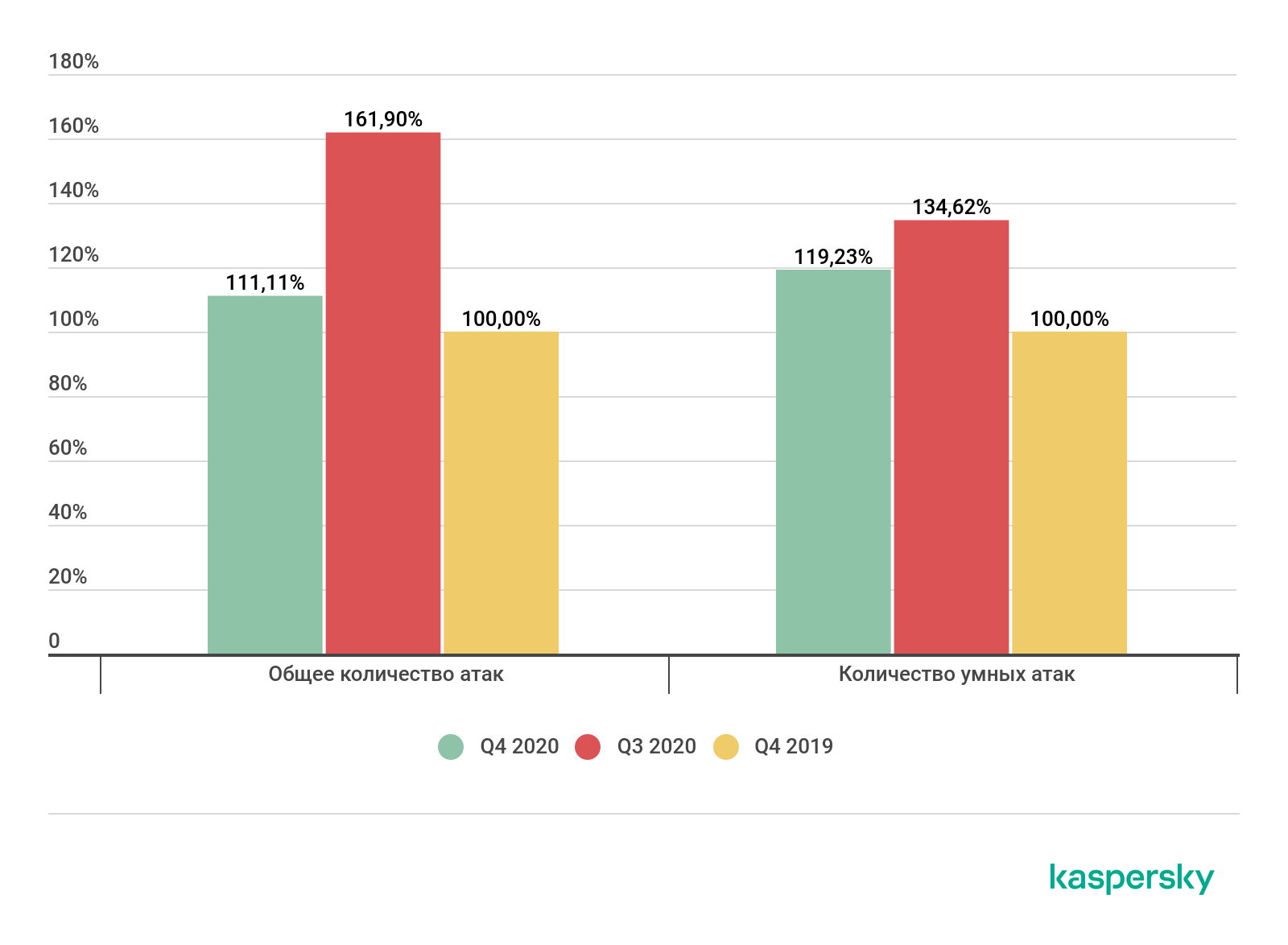

Статистика DDoS-атак

По словам Заикина из КРОК, в 2020 году число DDoS-атак в среднем выросло в два раза. Самый значительный рост показали онлайн-ретейл и образовательные сервисы. «Атаки на банки регистрируют на регулярной основе, но мощность 99% таких атак, как правило, не обращает на себя пристального внимания специалистов по безопасности», — добавляет Цыпко.

В 2020 году DDoS использовали и как инструмент для таргетированных атак на конкретные компании. Также такие атаки служили отвлекающим маневром для достижения других целей: внедрения вирусов-шифровальщиков и/или кражи корпоративной информации.

У двукратного роста есть несколько причин:

- Массовый переход на удаленку, размытие периметра информационной безопасности и быстрый рост числа сотрудников, которые естественным способом нагружают каналы связи, тем самым упрощая возможную атаку (хакерам требуется меньше устройств).

- Увеличение количества пользовательских устройств, которые подвержены вредоносному ПО гораздо сильнее, чем корпоративные. Массовое заражение конечных устройств позволило использовать их в атакующих ботнет-сетях.

Что грозит за DDoS-атаку?

«Действия за DDoS-атаки квалифицируются по общим нормам о преступлениях в сфере компьютерной информации: это ст. 272 УК РФ (Неправомерный доступ к компьютерной информации) и ст. 273 УК РФ (Создание, использование и распространение вредоносных компьютерных программ)», — рассказал управляющий партнер петербургского офиса коллегии адвокатов Pen & Paper Алексей Добрынин.

Максимальное наказание за совершение таких преступлений — до семи лет реального лишения свободы. В большинстве случаев суд назначает условное наказание или штраф. Размер штрафа может доходить до 500 тыс. руб., также хакер обязан возместить причиненный ущерб, который обычно является очень существенным. «Молодой человек, осужденный в 2014 году за DDoS-атаку на сайт Тинькофф-банка, был приговорен к условному сроку и штрафу в 20 тыс. руб. В то же время сумма исков от потерпевших превысила 11 млн руб.», — привел пример Добрынин.

В России, в отличие от США и европейских стран, количество возбужденных уголовных дел по фактам DDoS-атак очень низкое. «Выявить и раскрыть подобные преступления очень сложно. Сотрудники правоохранительных органов в России просто не обладают необходимой квалификацией в сфере компьютерных технологий. Расследования DDoS-атак могут эффективно проводиться только с постоянным сопровождением и помощью независимых ИТ-компаний, специализирующихся на компьютерной безопасности. Однако система такого взаимодействия в РФ пока не налажена», — объяснил Добрынин.

Источник