- Как избавиться от rms

- Агент

- Скрытый RMS [удаленное администрирование]

- Mini Internet-ID сервер

- Системные требования

- Rms удаленный доступ как пользоваться

- Гайд по RMS (создание скрытой сборки, удаленное управление)

- Пошаговое руководство — как подключится к компьютеру в любой точке мире бесплатно

- Защита от Remote Manipulator System

Как избавиться от rms

В данной статье будет так сказать рецепт приготовления вируса с такой замечательной программы как Remote Manipulators System(далее просто RMS),скачать её можно и нужно с офф сайта http://rmansys.ru/

Вообщем скачиваем прогу с офф сайта,устанавливаем себе сервера ( rms.server5.0ru.msi ) и начинаем мутить вирус.

Сам рецепт в принципе банален,устанавливаем прогу,настраиваем все параметры и пытаемся сделать с неё Portable версию(так сказать) с тихой установкой,которая не будет задавать ни каких вопросов и запускаться после установки вместе с системой,опять же не задавая ни каких вопросов.

Ну так сказать перейдём от теории к практике))

Во время установки не убираем ни каких галочек ни где,наше движение согласится с соглашением и тыкать на кнопку Next и install далее только подтверждать разрешения запуска файла,в итоге на самом последнем окошке не убирая галку с Launche (и т.д.) тыкаем на кнопку Finish,у нас появится вот такое окошко:

Вбиваем пас который должен быть не менее 8 символов и тыкаем кнопку Ok,далее двигаем в трей где будет висеть значёк сервера RMS,

тыкаем

по нему левой кнопкой мыши и выбираем первый пункт меню

Далее тыкаем:

Ставим настройки как на скрине:

Жмём кнопку Ok,попросят перезагрзить сервер,перезагрузим но позже,для начала определимся с вирусом,вернее для каких целей мы будем его создавать,вернее в каком плане будет его распространение,в массовом или на определённого чела,если для массового распространения то можно смело перезагржать сервер,если же для определённого чела то можно настроить конект не через IP адрес,а через ID.

Для этого двигаем опять в трей и выбираем в меню настроить internet-ID соединение…

в итоге получим:

Это и будет ID через который будет проходить конект,то есть для подключения к этому серверу(в будущем вирусу) нужен будет только этот ID,вот теперь тыкаем в трее остановить RMS и идём в меню пуск для того что бы его запустить,как только запустили можно переходить к ключу реестра,который находится по адресу: HKEY_LOCAL_MACHINE\SYSTEM\Remote Manipulator System,идеём дальше по этой ветке и заходим в подкаталог \v4\Server\Parameters,далее меняем значение параметра FUSClientPath,то есть тупа указываем путь где в будущем будет находится сам вирус,допустим я буду делать на папку %SystemRoot%\appstade,то есть в эту папку в будущем выгрузятся все компаненты необходимые для работы вируса.

Жмякнули,изменили,экспортировали пошли дальше в ветку по пути: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\RManService,здесь тоже меняем значение параметра ImagePath,указываем тот же путь что и в пред идущей ветке:

Изменили,экспортировали,теперь соединим эти два ключа в один и займёмся файлами самой проги,по умолчанию они встают в папку Program Files\Remote Manipulator System — Server,значить топаем туда и копируем\вырезаем от туда файлы: rfusclient.exe,rutserv.exe,rversionlib.dll,HookDrv.dll,это собственно всё что нам нужно,можно смело удалять сам сервак с компа,так как он нам реально не нужен))

Теперь напишем снова примитивный батинок,который и будет устанавливать наш RMS на комп жертвы,так сказать стартер нашего вируса:

Ну по батинку должно быть все предельно ясно,ибо он реально примитивный,ну всё же не много раскидаю и добавлю небольшую изюминку так сказать,а точнее небольшой совет(ну эт будет не много позже)

Так раскидаем не много сам алгоритм батинка(ну вдруг до кого не дошло или просто что то не понятно,в принципе эт бывает)

Первым действием он удаляет ключи реестра,вообще батинок примитивный в талого,можно было конечно по уму написать проверку и т.д.,ну на кой нам эта марока?))

Пишем так на сяк,кому надо тот нарисует для себя сам(ну я так думаю все на это способны),так что он не проверяет существование ключей а тупа удаляет их нах,следом убивает процессы и останавливает службу(хотя одной службой можно обойтись),делает это он для того чтобы не выскакивало ни каких ошибок при повторном запуске файла с вирусам,то есть если чел решится снова установить себе вируса,у него не будут вылазить ни какие ошибки,тупа всё тихо и мирно встанет как надо.

Далее создаёт папку appstade куда следом перекидывает все файлы необходимые для работы RMS,вот тут может возникнуть трабла,хз по какому там ну бывает такие случае что батинок считывает свой конец и если видит в конце удаление файлов с такими именами то уже тупа не куда ни хрена не копирует а сразу пропускает это дествие и в последствие этот момент вылетает из кода батинка,для избежания таких моментов советую переименовывать файлы в разные имена,а при копирование в конечную папку возвращать их настоящие имена обратно,таким образом этот баг можно избежать,так че там дальше копирование было,теперь добавление в доверенные к брэндмауеру,тупа создаёт правило,ну эт думаю понятно,че там дальше….

импорт ключа реестра,ну думаю понятно что куда,зачем и почему,далее запуск самого сервера RMS,так на всякий случай написал запуск со всеми полезными ключами,хотя можно было в полне обойтись двумя,ну да пох пусть будут,ставим атрибут на папку и создаём в папке TEMP батинок который удалит всё лишние в том числе и самого себя,удаляем все лишние файлы с папки Windows и создаём правило Schtasks которое запустит наш созданный батинок с папки TEmp.который в свою очередь удалит выполняемый батинок и самого себя,таким макаром останется минимум который нужен для работы вируса RMS,ну вроде весь алгоритм расписал,конечно без выносок строк,ну думаю и так понятно будет.

Компилим батинок и называем его wasf.exe.

Теперь что,теперь пакуем всё это воедино,в один исполняемый файл,путь выгрузки стандартом %WindowsDir%,на запуск наш батинок wasf.exe,ну и всё вроде,вообщем вирус с RMS готов к употреблению!)

Пользуемся и радуемся,правда радоваться можно будет только функционалу вируса,в скорости он однако очень сильно уступает своим аналогам,даже тому же радмину ох как будет уступать,ну да не это главное,главное то что на него не будет верещать антивирус,хотя есть у него ещё офигительный минус,это конечный вес,вес будет достигать в сжатом состояние порядка 2 Хост

Хост необходимо устанавливать на каждый удаленный компьютер (возможна удаленная и автоматизированная массовая установка). Он более универсален, чем Агент (см. ниже), и обеспечивает как контролируемый удаленный доступ, так и не контролируемый (т.е.

доступ, не требующий присутствия человека за удаленным компьютером). Т.к. Host работает как системная служба, вы можете совершать любые действия с удаленным ПК без каких-либо дополнительных настроек, достаточно просто того, чтобы компьютер был включен и в сети.

Значок Хоста в области уведомлений

Однако же, не смотря на то, что Host обеспечивает неконтролируемый доступ, есть возможность ограничить права доступа по режимам и настроить программу таким образом, чтобы при попытке удаленного соединения, удаленный пользователь должен был дать разрешение на доступ со стороны администратора. Хост удобен, прежде всего, организациям с большим парком ПК и пользователям, которым нужен максимально возможный контроль над удаленными компьютерами.

Агент

Агент — это, по своей сути, облегченная версия модуля Хост. Данное приложение не требует установки и даже прав администратора на удаленном компьютере. Удаленный клиент просто скачивает данное приложение, запускает его и говорит техническому специалисту службы поддержки ID и пароль, которые отображаются на весьма простом окне программы.

Агент можно, специальным образом, заранее настроить, разместив там логотип вашей компании и указав нужный текст приглашения. Вы можете отправить клиенту ссылку на специально сконфигурированный Агент, размещенный на вашем сайте. Еще одна удобная особенность, которую можно заранее сконфигурировать — автоматическая отправка атрибутов доступа на ваш email сразу после запуска Агента. Таким образом, удаленному клиенту даже не придется сообщать вам ID и пароль доступа — они придут вам на почту автоматически.

Скрытый RMS [удаленное администрирование]

Удаленный клиент может в любой момент прекратить сеанс удаленного доступа, просто закрыв приложение Агент. Если требуется постоянный удаленный доступ в режиме 24/7, лучше использовать модуль Хост (Host). Агент будет полезен, прежде всего, для компаний, осуществляющий техническую поддержку своих пользователей через интернет.

Mini Internet-ID сервер

Mini Internet-ID сервер — это бесплатный, специализированный продукт, который будет интересен, прежде всего, продвинутым системным администраторам и компаниям, осуществляющим техническую поддержку через интернет. Mini Internet-ID сервер повторяет функциональность нашей глобальной системы Internet-ID, предназначенной для работы удаленного доступа по ID, через NAT и сетевые экраны. Данный сервер можно установить на любом компьютере, имеющим внешний IP адрес и настроить Host и Viewer таким образом, чтобы при соединении они использовали не нашу глобальную Internet-ID службу, а ваш выделенный Mini Internet-ID сервер. Это приложение устанавливается в виде службы и не требует больших ресурсов памяти или CPU.

Системные требования

Ни один модуль RMS не имеет каких-либо специальных требования к аппаратному и программному обеспечению.

Поддерживаются ОС семейства MS Windows 10/8/7/Vista/XP и Windows Server 2016/2012/2008/2003, включая 64x.

Rms удаленный доступ как пользоваться

В этом видео я покажу как и с помощью чего можно удалить RMS Хост Если хост есть на вашем ПК, то другие люди могу управлять им! ———————————————————————————————— Скачать: https://yadisk.net/d/Z28xZgEGcc Видео про взлом ПК (RMS VIEWER):https://www.youtube.com/watch?v=-ljbfWwCfyI&t=206s Skype: dzotra27

echo off «%ProgramFiles%\Remote Manipulator System — Host\rutserv.exe» /stop taskkill /f /im rutserv.exe «%ProgramFiles%\Remote Manipulator System …

RMS удалённый доступ

Настройка удаленного доступа к ПК вопрос не сложный. Пожалуй, сложным здесь будет выбор программы, с помощь…

Новый антивирус против RMS

Сайт производителя: http://grizzly-pro.ru/ru/ Паблик — overpublic1: https://vk.com/over_view Заказать рекламу вы можете здесь: https://new.vk.com…

Гайд по RMS (создание скрытой сборки, удаленное управление)

Общий принцип работы Remote Manipulator System состоит в том, что на все удаленные контролируемые компьютеры в сети устанавливается R-Server. Администраторы устанавливают у себя клиентские модули — R-Viewer. R-Server устанавливается в виде системного сервиса и должен быть запущен в момент, когда R-Viewer устанавливает соединение или контролирует удаленный компьютер.

| • | Remote Manipulator System (RMS) — продукт компании TektonIT, состоящий из двух программ — R-Server’a и R-Viewer’а. |

| • | R-Server — программа, которая устанавливается на удаленный компьютер. С помощью этой программы R-Viewer осуществляет контроль удаленного компьютера. |

| • | R-Viewer — программа, которая устанавливает сетевое соединение с R-Server’ом, установленном на удаленном компьютере и осуществляет контроль над сервером в нескольких различных режимах соединения. |

| • | Режим соединения — способ управления удаленным компьютером. RMS поддерживает несколько режимов соединения: управление, просмотр, передача файлов, диспетчер задач, подключение к удаленной веб-камере, диспетчер устройств, терминал, управление питанием, удаленный запуск, запись удаленного экрана по расписанию, перехват оверлейного видео. |

Программа удаленного доступа, получаем доступ к чужому компьютеру в один клик.

Пошаговое руководство — как подключится к компьютеру в любой точке мире бесплатно

Если вы думаете как взломать или узнать IP чужого компьютера, то эта программа для вас. Следим по вебкамере за жертвой, читаем переписку и т.д. Встроенный кейлоггер и стиллер

Запускаем обязательно с правами администратора и обязательно отключаем антивирус

+ Статический ID или Отправка на EMail;

+ Встроенный протектор;

+ Выбор обычной или невидимой автозагрузки;

+ Ведения лога работы да/нет;

+ Скрытые папки и файлы да/нет;

+ Банер видео-наблюдения вкл/выкл;

+ Перезапись при запуске да/нет;

+ Оповещение на EMail да/нет;

+ Иконка в трее да/нет;

+ Выбор пути установки;

+ Вечнотриальный вьюверж

+ Выбор иконки билда (Бонус 200 иконок внутри);

+ Выбор имени процесса: rfusclient.exe;

+ Вывод дополнительного информационного сообщения;

+ Мутация плюс встроенный Protector RMS by Ltybcrf;

+ Возможность использования Downloader (для 2х файлов *.ехе сразу) ;

+ Встроенный WordExploit, аналог Word Downloader (только для старого офиса);

+ Как локальная, так и удалённая очистка следов программы;

+ Сохранение всех настроек для удобства у будущем;

Программа выложена чисто для ознакомления, после изучения обязаны ее удалить и не использовать в противоправных целях

Источник

Защита от Remote Manipulator System

Программа Remote Manipulator System (RMS) позволяет «просматривать удаленный экран и управлять клавиатурой и мышью так, как будто удаленный компьютер находится непосредственно перед вами». Благодаря ей и программам с подобным функционалом, хакеры быстро формируют ботнеты. На хакерских форумах в огромном достатке предложения о продаже удаленных доступов к компьютерам жертв по очень доступным ценам. Как написали на одном популярном ресурсе «Подобные атаки используются не только для добычи уже привычного профита (пароли, деньги), но и для продажи людям с избытком каких-то гормонов — доступы к компьютерам девушек, которые часто находятся перед компьютером в раздетом виде».

В этой статье мы рассмотрим, как обнаружить и удалить Remote Manipulator System, если ее установили тайно от вас.

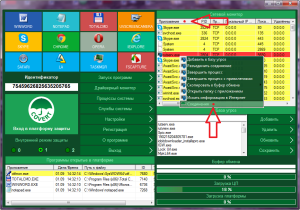

В главном окне интерфейса COVERT, в правом верхнем углу, есть сетевой монитор, который выдает список всех активных соединений компьютера. Если в этом списке появился процесс rutserv.exe, значит за вами ведётся наблюдение с помощью программы RMS. Если в активных соединениях с сетью нет этого процесса, тогда следует проверить приложения, ожидающие соединения по таймеру или по команде. Достаточно часто программы удалённого доступа и шпионы находятся именно там. Чтобы увидеть ожидающие соединения приложения, нажмите левой кнопкой мыши на заголовок столбца «Приложение» или в контекстном меню выберите пункт «Соединения», как показано на скриншоте ниже.

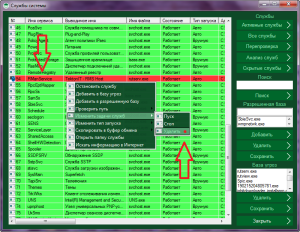

Функция “Службы системы” позволит вам увидеть, что удалённый доступ к вашему компьютеру обеспечивает служба RManService.

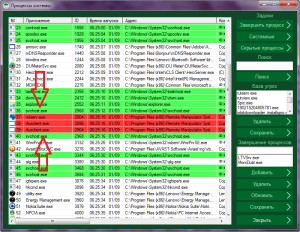

В списке процессов системы, который выдает функция “Процессы системы”, обнаруживаем три процесса RMS: rutserv.exe, rfusclient.exe, rfusclient.

Тайное наблюдение за вами обнаружено. Как удалить RMS с компьютера?

Мы выяснили, что удалённый доступ обеспечивает служба RManService, установленная в ОС. Нужно ее удалить, чтобы сделать его невозможным. В мониторе системных служб вызываем контекстное меню правой кнопкой при наведении на имя службы и выбираем пункт “Удалить”, как показано на скриншоте.

Бывают ситуации, когда нужно оставить на компьютере программу удаленного наблюдения, но вы хотите, чтобы ваши действия оставались невидимыми для RMS. В этом случае добавьте в “Базу угроз” маскировщика имя файла rutserv.exe. При запуске программы COVERT автоматически анализируется сетевые соединения и, если среди них есть занесённые в базу угроз, они блокируются. Компьютер, на котором будет стоять модуль управления RMS — клиентская программа, назначение которой в подключении и наблюдении за вашем компьютером, получит сообщение о сбое. Она не сможет в момент вашей работы внутри защищенной платформы маскировщика установить повторное соединение.

Все ваши действия будут скрыты от удалённого просмотра. Как только вы закроете программу маскировки, RMS восстановит удаленный доступ с вашим компьютером и будет видеть на вашем компьютере всё, что видите вы.

Источник