- Как выявить, отследить и удалить мусорный трафик — наводим порядок в рекламе

- Что такое нецелевой трафик

- Для чего необходимо отличать целевой трафик от мусорного

- Признаки некачественного трафика сайта

- Слишком много трафика

- Высокий показатель отказов

- Нецелевые обращения

- Источники нецелевого трафика

- Как отследить нецелевой трафик на сайте

- Как избавиться от мусорного трафика

- Осторожно — несанкционированный трафик!

- Паразитный трафик

- Трафик от программного обеспечения

- Вирусная активность

- Несанкционированное использование подключения

- И Google?

- Подавление паразитного трафика в Windows 7.

- Как удалить фейковый трафик с вашего сайта

- Что такое бот?

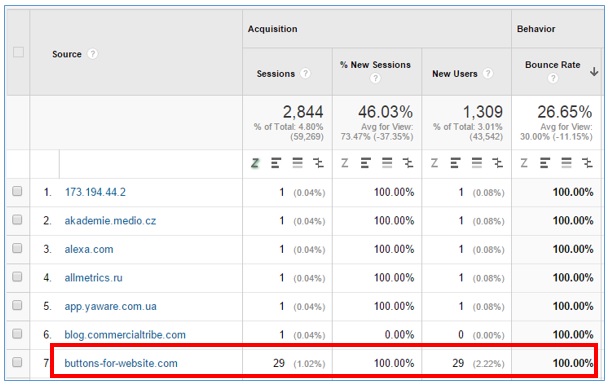

- Следуйте инструкциям ниже, чтобы обнаружить источники спама

Как выявить, отследить и удалить мусорный трафик — наводим порядок в рекламе

20 способов привлечь трафик и лиды на сайт: обзор бесплатных и платных каналов

Что такое нецелевой трафик

Для чего необходимо отличать целевой трафик от мусорного

Если вы не сегментируете заявки и не оптимизируете рекламу, то мусорного трафика будет больше. В этой ситуации бизнес-процессы затянутся, менеджеры будут тратить время на нецелевую аудиторию. Подобные лиды придется долго и тщательно прогревать, без какой-либо гарантии на продажу. Однако бюджет на их переходы уже потрачен, как и рабочие часы менеджера.

Где заканчивается ответственность трафик-менеджера?

Признаки некачественного трафика сайта

Слишком много трафика

Высокий показатель отказов

Нецелевые обращения

Источники нецелевого трафика

- Контекстная реклама подразумевает привлечение заинтересованного потребителя. Но если она настроена неверно, то, например, автосалон в Екатеринбурге может получить заявку из Москвы. Очевидно, это бесполезная заявка. Ещё реклама принесет мусорный трафик, если переборщить с провокацией или сделать вместо обычного заголовка кликбейт. Люди заинтересуются и начнут кликать. Но вряд ли ваш креатив превратит это любопытство в продажу.

- SEO. Неправильная настройка ключевых запросов для поиска также может принести много нецелевых заявок. Стоит добавить в ключевые слова одно слово с несколькими значениями, как сразу пойдут нецелевые клики. К примеру, есть кейсы, куда отлично поместятся ваши вещи, а есть кейсы в нашем блоге. Разница очевидная, а слово одно. И эта мелочь может открыть поток нецелевого трафика.

- Социальные сети собирают огромную аудиторию. ВКонтакте, Facebook, Instagram и прочие площадки наполняются разными людьми. Все они — ваши подписчики. Но не каждый из них — наш клиент. Кого-то мог зацепить остроумный SMMщик, кому-то понравился визуал. И эти люди могут попасть на ваш сайт, но мало кто из них придет с потребностью к покупке. В этом случае они классифицируются как нецелевой трафик.

- Рассылки хоть и начинают уступать мессенджерам в плане эффективности, но они все еще приносят стабильный трафик. Стоит нарушить пару правил составления рассылок и вы либо улетите в спам, либо получите нецелевой трафик. Оба варианта нас не устраивают.

Как отследить нецелевой трафик на сайте

- с какой рекламы пришел пользователь,

- по какому ключевому слову,

- из какого он региона,

- с какого устройства зашел на сайт,

- запись разговора,

- и многое другое.

Как избавиться от мусорного трафика

Минус-слова для контекстной рекламы: 15 готовых списков и инструкция, как составить свой

Что магазину писать в email-рассылке, чтобы её ждали

Источник

Осторожно — несанкционированный трафик!

Ни для кого не секрет, что при подключении любого сетевого устройства к Интернет генерируется трафик, который мы «не заказывали». Основные источники:

- Паразитный трафик;

- Нежелательный трафик от программного обеспечения;

- Вирусная активность;

- Несанкционированное использование подключения.

И… Google?

В статье нет пошаговых инструкций по обеспечению сетевой безопасности. Надеюсь, пользователей материал заставит задуматься, а опытные сетевые администраторы дополнят информацию конкретикой.

Статья не содержит ссылок и ГМО.

Паразитный трафик

Неконтролируемая сетевая активность. Даже, если ваше подключение 100% закрыто — при наличии реального фиксированного IP-адреса, а не «серого» и/или динамического IP-адреса, предоставляемого провайдером для внутренней сети — из Интернет передаются широковещательные, ICMP-, keepalive-пакеты и разнообразный служебный трафик. В этом случае, любой может обратиться к вашему IP-адресу, использовав простейшую команду ping Х.Х.Х.Х , средства поиска уязвимостей, или попытаться нарушить работу подключения, сгенерировав syn flood командой hping3 (для Linux-систем). При этом генерируется и учитывается входящий трафик.

Более того, даже если ваше сетевое оборудование выключено, трафик может быть сгенерирован и учтётся Интернет-провайдером — пока из ARP-кеша провайдера (в котором хранится соответствие IP и MAC-адресов) не удалится запись о вашем подключении. Время обновления зависит от настроек у провайдера, обычно несколько минут (в маршрутизаторах Cisco — по умолчанию 4 часа).

Если к.л. злоумышленник не ставит себе целью атаковать ваш IP-адрес — такой трафик представляет несколько KB в сутки, но избежать его не представляется возможным. Разумеется, интернет-провайдеры обычно предпринимают необходимые меры по защите.

Трафик от программного обеспечения

Современное программное обеспечение, установленное на Вашем компьютере, часто не спрашивая вашего разрешения явным образом, обращается к внешним сервисам для передачи служебной информации, запроса обновлений и их загрузки. Т.е. данный трафик не является необходимой частью работы программы. Так, например, в Интернет для проверки обновлений и регистрационной информации обращается ПО Adobe, Microsoft и т.п. А ОС Microsoft ещё и по умолчанию загружает и обновления, размер которых может превышать сотни MB.

Выходом из данной ситуации может служить отключение обновлений и обращения к внешним ресурсам в настройках программного обеспечения (не всегда это возможно) и установка программного файрволла (сетевого экрана), который при всех запросах на обращение к внешним ресурсам будет запрашивать ваше решение. «Режим обучения» присутствует в большинстве современных файрволлов.

Вирусная активность

Возникает за счёт заражения вашего компьютера вирусами. Это худший вариант из перечисленного, т.к. кроме создания паразитного трафика, злоумышленник может получить доступ к вашему компьютеру — со всеми вытекающими из этого последствиями.

Решение — установка антивирусов и регулярное обновление операционной системы и ПО. Причём, это относится не только к Windows-системам. Уязвимости обнаруживаются с завидной регулярностью во всех ОС, и проверку на руткиты никто не отменял. Существует специализированное ПО, которое отслеживает выявление уязвимостей и информирует о наличии обновлений для распространённого ПО. К примеру, для Windows-систем существует Secunia Personal Software Inspector. Для Linux-систем, если ПО устанавливалось из официальных репозиториев, те же задачи выполняют Менеджеры пакетов.

Несанкционированное использование подключения

При низком уровне безопасности, это характерно для локальных сетей предприятия. А с распространением WiFi-устройств — и для обычных пользователей. Очень часто, пользователи не заботятся о безопасности беспроводных соединений и открытых (или, недостаточно защищённых) точек доступа можно обнаружить значительное количество — только с моего балкона «видно» две. Должен предостеречь, что при подключении к открытой точке доступа — её владелец может сканировать трафик на наличие в открытом виде логинов и паролей доступа.

Если с локальными сетями предприятий всё понятно — надо нанимать квалифицированных системных администраторов, то владельцам домашних точек доступа настоятельно рекомендуется ознакомиться с документацией для обеспечения максимальной безопасности. На эту тему есть много информативных статей.

И Google?

Откровенным сюрпризом для меня стали следующие логи (из логов исключены обращения по адресам Google менее 5МБ):

Время IP адрес Принято байт Передано байт

.

00:10 74.125.160.81 6,059,987 140,082

00:40 74.125.163.83 5,947,266 137,562

01:20 74.125.173.17 5,945,612 136,087

02:10 74.125.173.23 5,948,572 141,739

02:50 74.125.173.21 5,954,547 136,007

03:20 74.125.173.29 5,956,884 135,779

03:50 74.125.173.30 5,958,999 135,807

04:20 74.125.173.23 5,984,194 140,108

04:50 74.125.173.19 5,980,806 140,027

.

Т.е. каждые полчаса, в течение нескольких суток, с адресов Google при заблокированном компьютере проходит около 6МБ. Достаточно запустить Google Chrome. К сожалению, цели данного трафика мне выяснить пока не удалось.

Конечно, есть кардинальное решение — безлимитные тарифы. Но будь внимателен, %username%, следи за трафиком и проверь логи. Мало ли что…

Разумеется, за весь несанкционированный трафик на ваш IP-адрес — придётся платить. Могу заметить, что по требованию большинство провайдеров без проблем предоставляют подробную детализацию трафика. Есть случаи, когда интернет-провайдеры идут на встречу клиентам и корректируют трафик. Особенно, это касается юридических лиц.

Заранее спасибо за комментарии и вопросы.

UPD

Такая ситуация наблюдается, даже если открыта одна пустая вкладка. Google Chrome 6.0.472.63 (браузер радостно информирует, что это — последняя версия).

Источник

Подавление паразитного трафика в Windows 7.

Поводом для написания этой заметки послужил попавший ко мне ноутбук с интересной проблемой:

«Компьютер тратит интернет».

Да, в этой дыре нет наземных линий и безлимитных тарифов. Это печально.

Сначала нужно отключить все службы, использующие интернет не по назначению.

Панель управления -> Администрирование -> Службы

Отключить:

Защитник Windows

Маршрутизация и удаленный доступ

Общий доступ к подключению к Интернету

Служба времени Windows

Удаленный реестр

Фоновая интеллектуальная служба передачи (BITS)

Центр обеспечения безопасности

Центр обновления Windows

Тут же можно отключить службы обновления стороннего софта, например Adobe Read.

Поводом для написания этой заметки послужил попавший ко мне ноутбук с интересной проблемой:

«Компьютер тратит интернет».

Да, в этой дыре нет наземных линий и безлимитных тарифов. Это печально.

Сначала нужно отключить все службы, использующие интернет не по назначению.

Панель управления -> Администрирование -> Службы

Отключить:

Защитник Windows

Маршрутизация и удаленный доступ

Общий доступ к подключению к Интернету

Служба времени Windows

Удаленный реестр

Фоновая интеллектуальная служба передачи (BITS)

Центр обеспечения безопасности

Центр обновления Windows

Тут же можно отключить службы обновления стороннего софта, например Adobe Reader.

Далее нужно вычистить все лишнее в планировщике задач.

Программы -> Стандартные -> Служебные -> Планировщик заданий

Отключить:

AitAgent

ProgramDataUpdater

Consolidator

KernelCeipTask

UsbCeip

RemoteAssistanceTask

SynchronizeTime

HiveUploadTask

Еще здесь можно убрать фоновую дефрагментацию и прочую ересь.

Подбор браузера.

Здесь уже все придумано. SRWare Iron — клон Google Chrome без встроенного шпиона.

Важно! Не забыть установить AdBlock и Adblock Plus.

Топка локалхоста.

C:\Windows\System32\drivers\etc\hosts

Вписать туда:

127.0.0.1 validation.sls.microsoft.com

127.0.0.1 www.google-analytics.com

127.0.0.1 google-analytics.com

127.0.0.1 ssl.google-analytics.com

127.0.0.1 clients1.google.com

127.0.0.1 adservices.google.com

127.0.0.1 pagead.googlesyndication.com

127.0.0.1 pagead2.googlesyndication.com

127.0.0.1 imageads.googleadservices.com

127.0.0.1 imageads1.googleadservices.com

127.0.0.1 imageads2.googleadservices.com

127.0.0.1 imageads3.googleadservices.com

127.0.0.1 imageads4.googleadservices.com

127.0.0.1 imageads5.googleadservices.com

127.0.0.1 imageads6.googleadservices.com

127.0.0.1 imageads7.googleadservices.com

127.0.0.1 imageads8.googleadservices.com

127.0.0.1 imageads9.googleadservices.com

127.0.0.1 partner.googleadservices.com

127.0.0.1 www.googleadservices.com

127.0.0.1 apps5.oingo.com

127.0.0.1 www.appliedsemantics.com

127.0.0.1 service.urchin.com

И напоследок — не забыть поотключать автоапдейт и сбор статистики во всех прогах.

Результат: За один час паразитного трафика набежало около 100кб (до этого улетало более 10Мб).

Источник

Как удалить фейковый трафик с вашего сайта

Очень часто мы отмечаем всплеск трафика на сайте, анализируя данные, собранные Google Analytics. Это воспринимается как интерес к ресурсу. И, разумеется, такой рост посещаемости не может не радовать.

Но это не всегда повод для радости. Позже мы обнаруживаем, что большая часть этого реферального трафика была отправлена от спамеров. Именно спам стал большой проблемой в последнее время.

Реферальный спам происходит, когда ваш сайт получает поддельные направления трафика от спам-ботов. Эта подделка трафика и записывается Google Analytics. Если вы замечаете в Аналитике трафик, полученный из спам источников, вам необходимо выполнить определенные действия, чтобы устранить эти данные из статистики.

Что такое бот?

Ботами принято называть программы, задача которых – выполнение повторяющихся задач с максимальной скоростью и степенью точности.

Традиционный вариант использования ботов — веб-индексация содержимого интернет-ресурсов, регулярно осуществляемая поисковиками. Но боты также могут использоваться и в злонамеренных целях. Например, для:

- совершения мошенничества путем кликов;

- аккумуляции адресов e-mail;

- передачи содержания веб-сайтов;

- распространения вредоносного программного обеспечения;

- искусственного завышения трафика ресурса.

Анализируя задачи, для которых используются боты, можно разделить их на безопасные и опасные.

Опасные и безопасные боты

Пример хорошего бота — «Googlebot», используемый Google для сканирования и индексации веб-страниц в интернете.

Большинство ботов (будь то безопасные или опасные), не выполняют сценарии JavaScript, но некоторые это делают.

Поисковые боты, которые выполняют сценарии Javascript (как код аналитики Google) проявляются в отчетах Google Analytics и искажают показатели трафика (прямой трафик, реферальный трафик) и прочих метрических данных на основе сессий (показатель отказов, коэффициент конверсии и др).

Поисковые боты, которые не выполняют JavaScript (например, Googlebot), не искажают вышеуказанные данные. Но их посещения все равно записываются в логи сервера. Они также потребляют ресурсы сервера, ухудшают пропускную способность и способны негативно повлиять на скорость загрузки сайта.

Безопасные боты, в отличие от опасных, подчиняются директиве robots.txt. Они способны создавать поддельные учетные записи пользователей, рассылать спам, собирать адреса электронной почты и могут обходить CAPTCHA.

Опасные боты используют различные методы, усложняющие их обнаружение. Они могут влиять на веб-браузер (например, Chrome, Internet Explorer и т.д.), а также на трафик, поступающий от нормального сайта.

Невозможно сказать наверняка, какие опасные боты могут исказить данные аналитики Гугл, а какие — нет. Поэтому стоит рассматривать все опасные боты как угрозу целостности данных.

Спам-боты

Как понятно из названия, главная задача этих ботов – спам. Они посещают огромное количество веб-ресурсов ежедневно, отправляя HTTP запросы на сайты с поддельными заголовками реферера. Это позволяет им избежать обнаружения в качестве ботов.

Подделанный заголовок реферера содержит адрес веб-сайта, который спамер хочет продвигать, либо получать обратные ссылки.

Когда ваш сайт получает запрос HTTP от спам-бота с поддельным заголовком реферера, он сразу же записывается в журнале сервера. Если ваш журнал сервера имеет открытый доступ, то он может быть просканирован и проиндексирован Google. Система обрабатывает значение реферера в журнале сервера как обратную ссылку, которая в итоге влияет на ранжирование веб-сайта, продвигаемого спамером.

В последнее время алгоритмы индексации Google построены таким образом, чтобы не учитывать данные из логов. Это нивелирует старания создателей подобных ботов.

Спам-боты, имеющие возможность выполнять сценарии JavaScript, способны обходить методы фильтрации, используемые Google Analytics. Благодаря этой способности этот трафик отражается в аналитических отчетах Google.

Ботнет

Когда спам-бот использует ботнет (сеть зараженных компьютеров, расположенных локально или по всему миру), он может получить доступ к веб-сайту с помощью сотен различных IP-адресов. В этом случае черный список IP адресов или rate limiting (rate of traffic sent or received) становятся в значительной степени бесполезными.

Способность спам-бота искажать трафик на ваш сайт прямо пропорциональна размеру ботнета, который использует спам-бот.

При большом размере ботнета с отличающимися друг от друга IP-адресами, спам-бот может получать доступ к вашему веб-сайту без блокирования брандмауэром или другим традиционным механизмом безопасности.

Не все спам-боты отправляют заголовки реферера.

В этом случае трафик от таких ботов не появится как источник реферального трафика в отчетах Google Analytics. Он выглядит как прямой трафик, что делает его еще более трудным для обнаружения. Иными словами, всякий раз, когда реферер не передается, этот трафик обрабатывается в Google Analytics как прямой.

Spambot может создать десятки поддельных заголовков рефереров.

Если вы заблокировали один источник реферера, спам-боты отправят на сайт очередную подделку. Поэтому фильтры на спам в Google Analytics или .htaccess, не дают гарантии, что ваш сайт полностью заблокирован от спам-ботов.

Теперь вы знаете, что не все спам-боты являются опасными. Но некоторые из них действительно опасны.

Очень опасные спам-боты

Цель действительно опасных спам-ботов — не только исказить трафик вашего веб-ресурса, очистить содержимое или получить адреса e-mail. Их цель — заразить чужой компьютер вредоносным ПО, сделать вашу машину частью бот-сети.

Как только ваш компьютер интегрируется в сеть ботнета, он начинает использоваться для пересылки спама, вирусов и других вредоносных программ на другие компьютеры в сети Интернет.

Есть сотни и тысячи компьютеров по всему миру, которые используются реальными людьми, одновременно являясь частью ботнета.

Существует высокая вероятность, что ваш компьютер является частью ботнета, но вы не знаете об этом.

Если вы решили заблокировать ботнет, вы, скорее всего, блокируете трафик, поступающий от реальных пользователей.

Существует вероятность, что как только вы заходите на подозрительный сайт из вашего отчета реферального трафика, ваша машина заражается вредоносным ПО.

Поэтому не посещайте подозрительные сайты из отчетов аналитики, не установов надлежащей защиты (антивирусных программ, установленных на вашем компьютере). Предпочтительно использование отдельной машины специально для посещения таких сайтов. Как вариант, можно обратиться к системному администратору, чтобы справиться с этой проблемой.

Умные спам-боты

Некоторые спам-боты (как darodar.com) могут посылать искусственный трафик даже без посещения вашего сайта. Они делают это путем воспроизведения HTTP запросов, которые исходит от кода отслеживания Google Analytics, используя при этом ваш идентификатор веб-ресурса. Они не только могут отправить вам поддельный трафик, но также и поддельных рефереров. Например, bbc.co.uk. Так как BBC является законным сайтом, то когда вы видите этот реферер в своем отчете, вы даже не думаете, что трафик, поступающий с уважаемого сайта, может быть фальшивкой. На самом же деле никто с BBC не посещал ваш сайт.

Этим умным и опасным ботам не нужно посещать ваш веб-сайт или выполнять сценарии JavaScript. Поскольку они фактически не посещают ваш сайт, эти посещения не записываются в журнал сервера.

И, раз их посещения не записываются в журнал сервера, вы не можете заблокировать их с помощью любых средств (блокирование IP, пользователя, реферального трафика и т.д.).

Умные спам-боты сканируют ваш сайт в поисках идентификаторов веб-собственности. Люди, которые не используют Google Tag Manager, оставляют код отслеживания Google Analytics на своих веб-страницах.

Код отслеживания Google Analytics содержит ваш идентификатор веб-ресурса. Идентификатор крадется умным спам-ботом и может передаваться в использование другим ботам. Никто не станет гарантировать, что бот, укравший ваш идентификатор веб-ресурса и бот, посылающий вам искусственный трафик, — одно и то же «лицо».

Вы можете решить эту проблему, воспользовавшись Google Tag Manager (GTM).

Используйте GTM для отслеживания Google Analytics на вашем сайте. Если ID вашего веб-ресурса уже был заимствован, то решать эту проблему, скорее всего, уже слишком поздно. Все, что вы можете сделать сейчас, — использовать другой ID или ждать решения проблемы со стороны Google.

Не любой сайт попадает под атаку спам-ботов.

Изначально задача спам-ботов — обнаружение и использование уязвимых сторон веб-ресурса. Они атакуют слабо защищенные сайты. Соответственно, если вы разместили страничку на «бюджетном» хостинге или с помощью пользовательского CMS, у него велики шансы подвергнуться нападению.

Иногда сайту, который часто попадает под атаку опасных ботов, достаточно сменить свой веб-хостинг. Этот простой способ действительно может помочь.

Следуйте инструкциям ниже, чтобы обнаружить источники спама

1) Перейдите к отчету реферального трафика в вашем аккаунте Google Analytics и отсортируйте отчет по проценту отказов в порядке убывания:

2) Посмотрите на рефереров с 100% или 0% показателем отказов, а также на тех, у кого 10 или более сессий. Скорее всего, это спамеры.

3) Если один из ваших подозрительных рефереров принадлежат к списку нижеперечисленных сайтов, то это реферальный спам. Вам можно не проверять это самостоятельно:

Источник

.png)