- Что за вирус PUA:Win32/Presenoker и как удалить его в Windows 10

- Разрешить или заблокировать PUA:Win32/Presenoker?

- Как удалить PUA:Win32/Presenoker

- Уведомления появляются вновь и вновь

- Как работают компьютерные вирусы?

- Как избавиться от компьютерного вируса

- Удаление компьютерного вируса с компьютера с ОС Windows

- Шаг 1: Загрузить и установить антивирусный сканер

- Шаг 2: Отключиться от интернета

- Шаг 3: Перезагрузите компьютер в безопасном режиме

- Шаг 4: Удалите все временные файлы

- Шаг 5: Запустите сканирование на вирусы

- Шаг 6: Удалите вирус или поместите его в карантин

- Шаг 7: Перезагрузите компьютер

- Шаг 8: Поменяйте все пароли

- Шаг 9: Обновите ваше ПО, браузер и операционную систему

- Удаление компьютерного вируса с компьютера Mac

- Что такое компьютерный вирус?

- Признаки того, что на вашем компьютере есть вирус

- Как компьютер может заразиться вирусом через электронную почту?

- Как защитить компьютер от вирусов

- Win32/Virlock – первый саморазмножающийся вымогатель

Что за вирус PUA:Win32/Presenoker и как удалить его в Windows 10

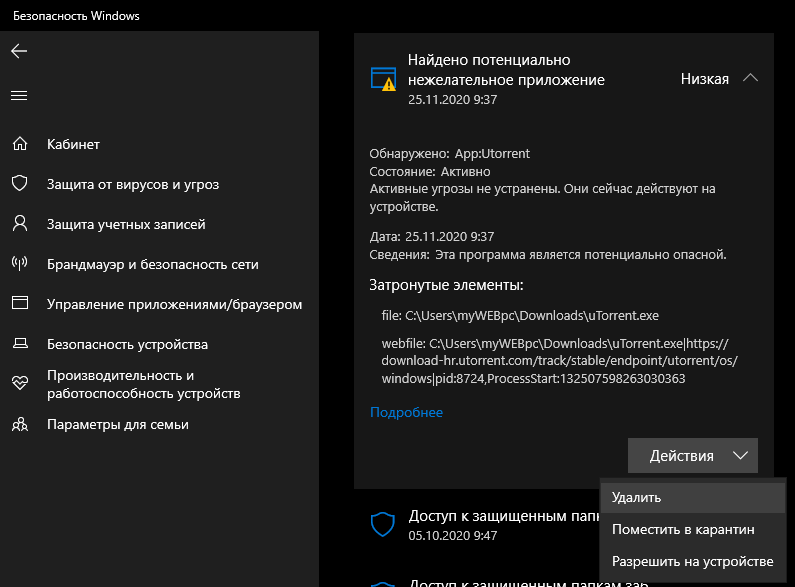

Встроенный антивирус «Безопасность Windows» в Windows 10 обнаруживает различные угрозы на компьютере и идентифицирует их как троян или подозрительное приложение. Один из типов идентификации, который определяет защитник Windows — это Potentially Unwanted Application (потенциально нежелательное приложение) PUA:Win32/Presenoker.

Защитник Windows считает потенциально нежелательным приложением торрент-клиенты как uTorrent, и Microsoft не называет истинную причину угрозы данной программы, объясняя это тем, что через торрент-клиенты могут получить доступ другие вредоносные программы.

Настоящая проблема в том, что Антивирус не удаляет программы, которые считает PUA (потенциально нежелательными программами), а просто блокирует их и оставляет в уведомлении «История обнаружения». Безопасность Windows будет сканировать вновь и вновь компьютер находя всё время uTorrent и помечать его как PUA:Win32/Presenoker. Уведомления получат циклический статут и будут отображаться всё время, настораживая пользователя, что не все в порядке с безопасностью в системе.

Разрешить или заблокировать PUA:Win32/Presenoker?

По сути, PUA являться ложным срабатыванием, и не является вирусом, как в случае торрент-клиента. Большинство программ, которые не имеют издателя, могут помечаться как PUA. Решать вам, удалять эту угрозу или добавить её в исключения, чтобы установить приложение. Вы должны четко понимать реальность и достоверность самой программы, и если вы разрешите доступ к потенциально нежелательному приложению, которое действительно может нести в себе трояна, последствия могут быть печальными.

Важно: Скачивайте программы только с официальных сайтов.

Как удалить PUA:Win32/Presenoker

Если вы решили удалить PUA:Win32/Presenoker, то откройте

- «Безопасность Windows» > «Защита от вирусов и угроз» > справа «Журнал защиты«.

- Выберите вирус PUA и нажмите на действие.

- Выберите «Удалить«.

Уведомления появляются вновь и вновь

Если вы добавили в исключения программу помеченную как PUA:Win32/Presenoker, но уведомления появляются вновь и вновь, то это косяк безопасности Windows, так как он не может обновить свою историю для удаленных угроз. Чтобы решить проблему с повторяющимися предупреждениями, нужно очистить журнал защитника Windows. Обратитесь ниже к руководству.

Источник

Как работают компьютерные вирусы?

Вас беспокоит, что на вашем компьютере может быть вирус? Если ваш компьютер заражен, то важно знать, как избавиться от компьютерного вируса.

Из этой статьи вы узнаете все, что нужно знать о том, как работают компьютерные вирусы и о том, как удалять компьютерные вирусы.

Краткий план статьи:

- Как избавиться от компьютерного вируса.

- Что такое компьютерный вирус.

- Как определить компьютерный вирус на вашем компьютере.

- Может ли ваш компьютер заразиться вирусом через электронную почту.

- Как защитить компьютер от вирусов.

Как избавиться от компьютерного вируса

В этом разделе мы обсудим, как удалить компьютерный вирус с компьютера Windows и с компьютера Mac.

Удаление компьютерного вируса с компьютера с ОС Windows

Компьютерные вирусы почти никогда не видимы. Без антивирусной защиты вы можете и не знать о существовании вируса на вашем компьютере. Вот почему важно установить антивирусную защиту на всех ваших устройствах.

Если на вашем компьютере операционной системой Windows есть вирус, вам нужно выполнить следующие десять простых шагов, чтобы избавиться от него:

Шаг 1: Загрузить и установить антивирусный сканер

Загрузите антивирусный сканер или решение класса Internet Security. Мы рекомендуем использовать Kaspersky Internet Security. Процесс его установки показан в следующем видео:

Шаг 2: Отключиться от интернета

При удалении вируса с компьютера желательно отключаться от интернета, чтобы исключить дальнейшее распространение угрозы: некоторые компьютерные вирусы распространяются через интернет.

Шаг 3: Перезагрузите компьютер в безопасном режиме

Для защиты компьютера при удалении вируса, перезагрузите компьютер в Безопасном режиме. Если вы не знаете, как это сделать, то ниже дается инструкция.

- Выключите компьютер и включите снова

- Когда на экране появится изображение, нажмите F8, чтобы вызвать меню «Дополнительные параметры загрузки»

- Выберите «Безопасный режим с сетевой поддержкой»

- Оставайтесь отключенными от интернета

Шаг 4: Удалите все временные файлы

Далее вам нужно удалить все временные файлы при помощи утилиты «Очистка диска».

Следуйте следующим шагам:

- Нажмите на логотип Windows в правом нижнем углу

- Введите “Temporary Files” (Временные файлы)

- Выберите “Free up disk space by deleting unnecessary files” (удалить ненужные файлы, чтобы освободить дисковое пространство)

- В списке Disk Cleanup «Файлы на удаление» (Files to delete) найдите и выберите «временные интернет-файлы» (Temporary Internet Files) и нажмите «OK»

- Подтвердите выбор «Удалить файлы» (Delete Files)

Некоторые вирусы начинают действовать при перезагрузке компьютера. Удаление временных файлов может удалить вирус. Однако, полагаться только на это не надежно. Чтобы убедиться, что ваш компьютер свободен от вирусов, рекомендуем выполнить следующие шаги.

Шаг 5: Запустите сканирование на вирусы

Теперь пора открыть ваш антивирус или решение класса Internet Security и запустить сканирование на вирусы. Если вы используете Kaspersky Internet Security, выберите и нажмите на кнопку ‘Запустить проверку’ (Scan).

Шаг 6: Удалите вирус или поместите его в карантин

Если нашелся вирус, им может быть затронуто несколько файлов. Выберите «удалить» (Delete) или «поместить в карантин» (Quarantine), чтобы избавиться от вируса. Заново запустите проверку компьютера, чтобы убедиться, что других угроз не осталось. Если нашлись другие угрозы, поместите их в карантин или удалите.

Шаг 7: Перезагрузите компьютер

Теперь, после удаления вируса, вы можете перезагрузить компьютер. Просто включите его, как обычно. «Безопасный режим» больше не нужен.

Шаг 8: Поменяйте все пароли

Чтобы защитить компьютер от дальнейших атак, поменяйте все пароли на тот случай, если они скомпрометированы. Это обязательно, только если у вас есть причина считать, что ваши пароли украдены вредоносной программой, но перестраховаться не мешает в любом случае.

Функционал вируса вы всегда можете проверить на веб-сайте производителя вашего антивируса или связавшись с их группой технической поддержки.

Шаг 9: Обновите ваше ПО, браузер и операционную систему

Обновление ПО, браузера и операционной системы снизит риск эксплуатации киберпреступниками брешей в старом коде для установки вредоносных программ на вашем компьютере.

Удаление компьютерного вируса с компьютера Mac

Если у вас компьютер Mac, вам может казаться, что ваш компьютер не может заразиться вирусом. К сожалению, это заблуждение. Для Mac, по сравнению с Windows, создается меньше вирусов, но они существуют.

Некоторые Mac-вирусы маскируются под антивирусные продукты. Если вы случайно скачали один из таких вирусов, то ваш компьютер может быть заражен. Вот три примера вирусов такого типа: ‘MacDefender’, ‘MacProtector’ и ‘MacSecurity’.

Если вам кажется, что на вашем компьютере Mac завелся вирус, нужно выполнить следующие шесть шагов, чтобы удалить его:

- Выйдите из приложения или программного продукта, который, как вам кажется, заражен.

- Откройте «Мониторинг системы» и запустите поиск известных вирусов Mac, таких как MacDefender, MacProtector и MacSecurity.

- При обнаружение любого из этих вирусов, нажмите «Остановить процесс», затем закройте «Мониторинг системы».

- Затем откройте папку «Приложения» и перетащите файл в Корзину.

- Не забудьте потом очистить Корзину, чтобы насовсем удалить вирус.

- Убедитесь, что ваше ПО и приложения обновлены до последних версий – таким образом вы установите последние версии обновлений безопасности.

Чтобы проверить, что вы ничего не пропустили, и убедиться в защите вашего Mac, рассмотрите вариант установить и запустить антивирусное решение, если его у вас уже нет. Мы рекомендуем использовать комплексное решение класса Internet Security, такое как Kaspersky Total Security.

Что такое компьютерный вирус?

Компьютерный вирус – это вид вредоносного ПО, отличительной чертой которого является его самовоспроизведение – он копирует себя на любой носитель, который подключается к компьютеру.

Компьютерные вирусы так называются из-за того, что, по аналогии с настоящими вирусами, они способны самовоспроизводиться. После того, как вирус заражает ваш компьютер, он распространяет себя таким образом. При заражении вирусом компьютер может начать работать медленнее, возможны перебои в его работе.

Существует три основных пути, которыми ваш компьютер может заразиться компьютерным вирусом.

Во-первых, компьютер может заразиться через съемные носители, такие как USB-флешки. Если вы вставите в компьютер флешки или диск, полученный от неизвестных источников, то он может содержать вирус.

Иногда хакеры оставляют зараженные флешки или диски на рабочих столах людей или в публичных местах, например, в кафе, с расчетом распространить таким образом компьютерный вирус. Люди, которые совместно используют USB-носители, также могут переносить таким методом файлы с зараженного компьютера на незараженный.

Другой способ заражения компьютера вирусом – это скачать вирус из интернета.

Если вы загружаете ПО или приложения на ваш компьютер, обязательно берите их из доверенных источников, таких как Google Play или App Store у Apple. Не загружайте ничего из всплывающих окон или с веб-сайтов, о которых ничего не знаете.

Третий возможный способ заражения компьютера вирусом – при открытии вложения или нажатии на ссылку в спам-сообщении, которое вы получили по почте.

При получении почтовых сообщений от отправителя, которого не знаете или которому не доверяете, не открывайте такие сообщения. При открытии такого сообщения, не открывайте никаких вложений в нем и не нажимайте на ссылки.

Признаки того, что на вашем компьютере есть вирус

Есть несколько признаков того, что на вашем компьютере завелся вирус.

Во-первых, вас должно насторожить, если ваш компьютер стал тормозить. Если задачи выполняются дольше, чем обычно, то возможно, ваш компьютер заражен.

Во-вторых, будьте внимательны при появлении на компьютере подозрительных приложений или программ, о которых вы ничего не знаете. Если вы заметили, чтобы на компьютере появилось приложение или программа, которую вы не скачивали, будьте осторожны.

Желательно удалить все программы на компьютере, которые вам неизвестны, а затем запустить сканирование в антивирусе или защитном устройстве класса Internet Security, чтобы проверить компьютер на наличие угроз. Если при закрытии браузера возникают всплывающие окна – это верный признак того, что компьютер заражен вирусом. Если вы заметите такое, сразу же примите меры, чтобы удалить вирус. Для этого следуйте инструкциям, данным выше.

Еще один признак возможного заражения компьютера вирусом – это странности в работе приложений или программ. Если программы стали завершаться аварийно по непонятной причине, то, возможно, на вашем компьютере завелся вирус.

И наконец, зараженный компьютер может начать перегреваться. Если вы заметите такое, проверьте компьютер на вирусы, запустив антивирус или защитное решение класса Internet Security.

Как компьютер может заразиться вирусом через электронную почту?

Ваш компьютер может заразиться вирусом по электронной почте, но только в том случае, если вы откроете вложение в спам-сообщении или нажмете на ссылку в таком сообщение.

Ваш компьютер не может заразиться только из-за того, что вы получите по почте спам. При получении таких сообщений отметьте их как спам или как нежелательные (junk) и обязательно сотрите их. У большинства поставщиков услуг электронной почты (например, у Gmail) этот процесс автоматизирован, но если вдруг какие-то нежелательные сообщения все же просочатся, то вручную отметьте их как спам и не открывайте их.

Как защитить компьютер от вирусов

Вот основные способы, которые позволят вам защитить компьютер от вирусов:

- Используйте антивирус или решение класса Internet Security, такое как Kaspersky Total Security. Для защиты мобильного устройства Android рассмотрите Kaspersky Internet Security для Android.

- Просмотрите отзывы пользователей о приложениях и программных продуктах.

- До загрузки приложений и ПО прочитайте описание от разработчиков.

- Загружайте приложения и ПО только с доверенных сайтов.

- Проверяйте, сколько раз были загружены приложения и программные продукты. Чем больше число загрузок, тем лучше.

- Проверяйте разрешения, которые запрашивают приложения и программы. Насколько они обоснованы?

- Никогда не нажимайте на непроверенные ссылки в спам-сообщениях, почте и на незнакомых веб-сайтах.

- Не открывайте вложения в спам-сообщениях.

- Вовремя обновляйте ПО, приложения и операционную систему.

- При использовании публичных Wi-Fi сетей используйте безопасное VPN-соединение, например Kaspersky Secure Connection.

- Никогда не подключайте к вашему компьютеру неизвестные USB-флешки, не вставляйте неизвестные диски.

Источник

Win32/Virlock – первый саморазмножающийся вымогатель

Вредоносная программа Win32/Virlock представляет из себя первый известный на сегодняшний день вымогатель (ransomware), который специализируется на заражении исполняемых файлов, т. е. ведет себя как файловый вирус. Virlock умеет блокировать рабочий стол пользователя с требованием выкупа, шифровать файлы пользователя, а также размножать свое тело как полиморфный вирус.

Семейства вымогателей, который мы наблюдали ранее, фактически, можно разделить на две большие группы: блокировщики экрана (LockScreen) и шифровальщики файлов (Filecoder). В первом случае вымогатель блокирует пользователю доступ к рабочему столу до получения выкупа, а во втором шифрует файлы пользователя, делая невозможным их использование. При этом сообщение с требованием выкупа может появится в качестве обоев рабочего стола, в виде открытого текстового файла, а также через простое окно (как в случае с Cryptolocker).

В некоторых случаях, вымогатель может применить гибридный подход и содержать обе этих возможности, т. е. блокирование доступа к рабочему столу или устройству сопровождается шифрованием файлов на нем. При этом код вредоносной программы будет использовать специальные механизмы для запрещения закрытия появившегося окна. Примером такой вредоносной программы является вымогатель Android/Simplocker.

В октябре мы зафиксировали новый тип такого вредоносного ПО как вымогатель. Вредоносная программа Win32/Virlock могла блокировать рабочий стол пользователя с требованием выкупа, шифровать файлы, а также заражать исполняемый файлы как полиморфный вирус, встраивая в них свой код. Недавно мы обнаружили несколько новых модификаций этого вируса, что указывает на его активное развитие со стороны злоумышленников. Код VirLock демонстрирует высокий уровень технической подготовки авторов этой вредоносной программы.

Win32/Virlock использует особый прием для шифрования файлов. Вместо обычного метода побайтового шифрования всего файла или его начала, такой файл преобразуется в исполняемый и к нему дописывается код Virlock. Вредоносная программа специализируется на компрометации следующих типов файлов: *.exe, *.doc, *.xls, *.zip, *.rar, *.pdf, *.ppt, *.mdb, *.mp3, *.mpg, *.png, *.gif, *.bmp, *.p12, *.cer, *.psd, *.crt, *.pem, *.pfx, *.p12, *.p7b, *.wma, *.jpg, *.jpeg. При этом Virlock способен заражать файлы на сетевых дисках и съемных носителях.

При заражении (шифровании) файла, который не является исполняемым, Virlock создает для него новый исполняемый Win32 PE-файл, в который записывается код вируса и зашифрованное содержимое документа. Оригинальный файл удаляется, а на его месте появляется новый с тем же именем и добавленным расширением .exe к имени. При запуске такого файла на исполнение, он расшифровывает оригинальный файл, записывает его в текущую директорию и открывает.

Запуск зараженного Virlock файла сопровождается созданием двух его новых файлов, которые аналогичны оригинальному дропперу, но из-за полиморфизма содержат разный исполняемый код. Один файл создается в директории %userprofile%, а второй в %alluserprofile%. Для обеспечения автозагрузки, вредоносная программа прописывает путь к своему файлу в соответствующем разделе реестра Run обоих разделов HKLM и HKCU. Мы также наблюдали модификации Virlock, которые извлекали из себя третий исполняемый файл. Он регистрировался в качестве сервиса. Эти извлеченные файлы отвечали за дальнейшее заражение файлов в системе.

Часть кода вымогателя ответственна за отображение пользователю экрана блокировки, при этом используя уже ставшие типичными методы самозащиты, в том числе завершение процессов проводника и диспетчера задач.

Рис. Экран блокировки одной из модификаций вредоносной программы.

Сообщение в окне блокировки содержит текст предупреждения для пользователя и предлагает оплатить сумму выкупа в биткоинах. Недавно мы писали про другой вымогатель TorrentLocker, который также вымогает у пользователя денежные средства в этой криптовалюте. Ниже представлен экран блокировки более новой версии Virlock, он позволяет пользователю использовать приложения веб-браузер и блокнот.

Рис. Другой вид экрана блокировки. Отображается вкладка оплаты.

Рис. Вкладка с информацией о работе с биткоинами в случае с Канадой.

Код вредоносной программы, который отвечает за вывод экрана блокировки, способен выполнять некоторую локализацию интерфейса самого экрана (окна). Для этого используется соединение с веб-сайтом google.com и дальнейший анализ домена, на который осуществляется перенаправление, например, google.com.au, google.ca, google.co.uk, google.co.nz. Также используется функция GetUserGeoID. Для стран, соответствующих вышеперечисленным доменам, отображается свой флаг, стоимость биткоинов и текущий курс национальной валюты.

С технической точки зрения наиболее интересной частью вредоносной программы является механизм заражения файлов и полиморфизм. Полиморфизм Virlock гарантирует уникальность тела вредоносной программы в каждом зараженном файле. Virlock использует несколько слоев шифрования файла.

Исполняемый файл Virlock включает в себя специальный код, который мы называем XOR stub builder. Он располагается в файле в не зашифрованном состоянии. Остальные данные вредоносной программы и ее код, а также данные оригинального файла (в случае, если мы имеем дело не с оригинальным дроппером, а файлом который был заражен) находятся в зашифрованном виде.

Упоминаемый XOR stub builder состоит из восьми блоков кода и используется для генерации инструкций типа XOR, которые будут использоваться для расшифровки данных файла. Один из таких блоков изображен ниже на рисунке.

Рис. Блок кода XOR stub builder.

Блоки кода XOR stub builder являются полиморфными, т. е. различаются от одного зараженного файла к другому. В любом случае, исполнение каждого из них приводит к вычислению определенного двойного слова (DWORD) и его записи по фиксированному смещению в памяти. Эти слова представляют из себя инструкции XOR stub, т. е. заглушки с инструкциями XOR, которые расшифровывают остальную часть файла.

Мы говорили про многоуровневый подход, который Virlock использует при шифровании файла. В такой схеме, XOR заглушка используется для расшифровки небольшого участка кода исполняемого файла (Часть 1). Такой код состоит из нескольких функций. На скриншоте ниже приведен фрагмент кода XOR заглушки. Для расшифровки использовался ключ 0x6B130E06, причем размер расшифровываемой части равен 0x45c.

Рис. Код XOR заглушки. Далее управление передается на расшифрованный блок кода размером 0x45C байт.

Интересной особенностью Virlock является строение его расшифрованного кода (Часть 2). Почти каждая функция в нем зашифрована еще раз и начинается с заглушки, которая расшифровывает код самой функцию. Это существенно осложняет анализ вредоносной программы, поскольку код функций нельзя проанализировать в дизассемблере. Код заглушки достаточно прост и использует алгоритм XOR для расшифровки тела функции. После исполнения функции, ее код в памяти зашифровывается обратно, при этом шифрование производится с использованием нового ключа. Ниже на рисунке показан пример такого кода. Инструкция rdtsc используется для получения ключа шифрования, далее операция XOR применяется для шифрования нескольких переменных и тела функции.

Рис. Код шифрования тела функции после ее исполнения.

Такую особенность вредоносной программы можно назвать полиморфизмом периода исполнения (run-time polymorphism). При запуске нескольких ее копий, дампы памяти исполняемого файла будут различаться.

При расшифровке Части 2, код вредоносной программы также прибегает к применению еще одной процедуры расшифровки. Как мы упоминали, Часть 1, которая расшифрована с использованием XOR stub, расшифровывает остальную часть файла вредоносной программы и содержимое зараженного файла, в случае его присутствия. Процедура расшифровки состоит в применении операции циклического сдвига вправо ROR. Используемый ключ расшифровки жестко зашит в теле вредоносной программы.

Таким образом, Virlock использует трехуровневую схему шифрования:

- Первая часть (Часть 1) кода вредоносной программы расшифровывается кодом XOR stub, который в свою очередь формируется с помощью XOR stub builder.

- Вторая часть (Часть 2) кода вредоносной программы расшифровывается с помощью первой части (Часть 1).

- Каждая функция кода второй части (Часть 2) зашифрована и расшифровывается своей собственной заглушкой, которая расположена в самом начале функции. После исполнения функции, ее код в памяти зашифровывается обратно.

Virlock содержит код, который реализует файловый полиморфизм (заражение файлов) во второй части. Когда управление получает соответствующая функция, она копирует тело вредоносной программы в выделенный участок памяти. Таким образом, файловый полиморфизм является следствием полиморфизма в памяти (run-time), поскольку скопированное в участок памяти тело вредоносной программы уже подверглось модификации со стороны алгоритмов шифрования и модификации кода (со стороны функций второй части, которые исполнились перед кодом инфектора). Далее этот код подвергается повторному шифрованию, в соответствии с уровнями описанными выше. Скопированный код представляет из себя так называемую вторую часть, которая вместе с содержимым заражаемого файла подвергается шифрованию с использованием новых ключей. После этого в памяти формируется блок функций XOR stub builder, он будет ответственен за расшифровку первой части.

Выполнив все указанные шаги, Virlock записывает сформированный файл, который содержит зашифрованное тело вируса и оригинальные данные файла на диск. Для этого оригинальный файл, который подвергся заражению, перезаписывается. В случае, если зараженный файл не являлся исполняемым PE-файлом, к его имени и существующему расширению дописывается новое расширение .exe.

Наша система телеметрии LiveGrid показывает, что заражению Virlock подверглось небольшое количество пользователей. Их количество не сравнимо с количеством пользователей, которые подверглись заражению TorrentLocker или других подобных ему вымогателей. Тем не менее, анализ транзакций, проведённых по указанному счету Bitcoin, показывает, что некоторые жертвы уже оплатили выкуп злоумышленникам.

Источник